Category Archives: تجهیزات سیسکو Cisco

- مارس 29, 2017

-

0

- ژانویه 23, 2017

-

0

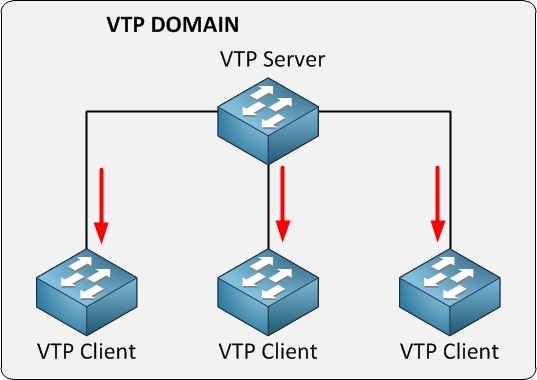

مفهوم VTP در سوئیچینگ سیسکو

Category : تجهیزات سیسکو Cisco سوییچ Switch

مفهوم VTP در سوئیچینگ سیسکو

حتی تصور اینکه شما بخواهید ۱۰۰۰ vlan را در ۵۰ سوئیچ مختلف تک به تک تعریف کنید هم زجر آور است !

دقدقه سیسکو آسایش و آرامش شماست ، لذا اقدام به معرفی VTP یا VLAN Trunk Protocol نمود ، کار VTP انتقال جدول VLAN ها به سوئیچ های سیسکو همجوار که در یک VTP Domain قرار دارند میباشد .

VTP بر روی لایه ۲ توسط ارتباطات ترانک ، اسم و شماره و MTU تمامی VLAN های تعریف شده در سوئیچی که نقش VTP سرور را دارد ، ارسال مینماید .

محدودیه کاریه VTP را VTP Domain مینامند که هر سویچی که بخواهد در این محدوده باشد باید یکی از این roll ها را داشته باشد :

۱- VTP Server : این سوئیچ مرجع تعریف و اضافه و حذف Vlan ها است ، یعنی شما میبایست هر VLAN جدید را ابتدا در این سوئیچ تعریف نمایید ، در واقع فقط این سوئیچ قادر به تغییر Vlan Database آن VTP Domain است .

۲- VTP Client : سوئیچ سیسکو یی که در نقش VTP Client باشد ، فقط میتواند جدول Vlan ها یا همان Vlan Database را از سرور دریافت و بخواند و به پورت های Trunk خود ارسال نماید ، ولی هیچ تغییری در آن نمیتواند بدهد ، بطبع تا زمانی که سوئیچی در حالت VTP Client است ، Vlan جدیدی بر روی آن سوئیچ نمیتوان ساخت و میبایست تغییرات در VTP Server انجام شود.

۳-VTP Transparent : سوئیچی که در این مود قرار گیرد ، میتواند Vlan Database خود را داشته باشد ولی به بقیه ارسال نمیکند ولی اطلاعات Vlan Database دریافتی را بر روی پورت های ترانک خود ارسال مینماید.

در هر VTP Domain یک Configuration Revision وجود دارد که یک عدد است که با هر تغییر در VTP یک رقم به آن اضافه میشود ، به این صورت میتوان تغییرات اعمال شده در VTP را متوجه شد ، در ضمن ، هر سوئیچ در VTP Domain با Revision بالاتر ، دارای ارجعیت است ، بدین معنی که Vlan Database آن سوئیچ ، آپدیت تر است ، و بقیه سوئیچ ها database خود را با آن سینک مینمایند .

چند نکته ، یکی اینکه ، جهت افزایش امنیت VTP Domain میتوان روی آن Password گذاشت ، که به شدت توصیه میشود ، و نکته دوم اینکه ، Extended Vlan ها یعنی Vlan های ۱۰۰۶ به بالا ، توسط VTP حمل نمیشوند ، و مجبور به اضافه نمودن دستی آنها در سوئیچ ها هستید .

و در تهایت ، شما هیچ الزامی در استفاده از VTP ندارید ، این تنها یک فیچر است که مدیریت شبکه را آسان تر میکند …

- جولای 13, 2016

-

0

نرم افزار GNS3

Category : تجهیزات سیسکو Cisco شبکه Network

نرم افزار GNS3

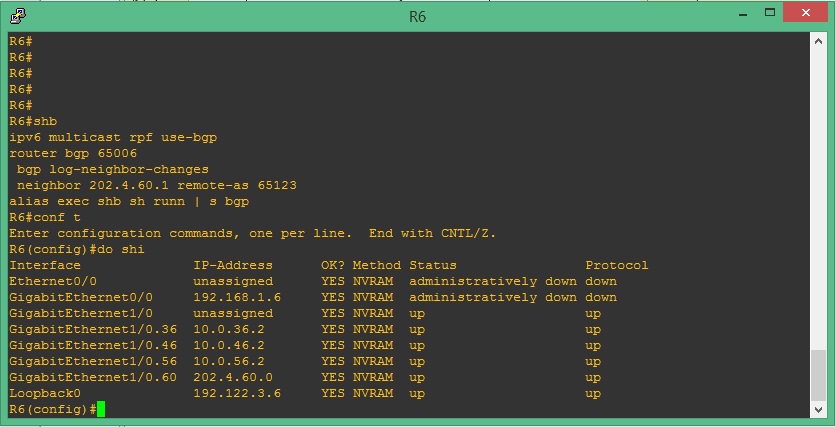

کمتر از یک هفته قبل کمپانی سازنده ی نرم افزار GNS3 نسخه ی برنامه خود را به GNS3 1.2.1 ارتقا داد و در حال حاظر GNS3 1.2.1 آخرین آپدیت این شبیه ساز فوق العاده است

GNS3 چیست ؟

GNS3 یکی از بهترین نرم افزارهای شبیه سازی شبکه های سیسکو و جونیپر به صورت واقعی است

این نرم افزار به عنوان یک emulator قوی شناخته می شود و دقیقا شرایط واقعی را تقلید میکند برخی نرم افزار پکت تریسر که تنها یک شبیه سازی مصنوعی است و به عنوان SIMULATOR شناخته می شود

طریقه ی کار با نرم افزار GNS3 به این صورت است که شما برای کار کردن سیستم های داخل آن می بایست IOS آنها را داشته باشید به عنوان مثال با در اختیار داشتن IOS روتر 7200 و ایمپورت کردن آن به داخل برنامه شما قادر به استفاده از این مدل روتر هستید و البته به خاطر آنکه روتر به صورت واقعی بر روی سیستم شما بارگزاری می شود از منابع رم و سی پی یو شما استفاده می شود

GNS3 قابلیت اتصال به کامپیوتر شما و حتی سیستم های مجازی سازی مثل ماشین مجازی اوراکل را داراست با استفاده از این نرم افزار کلیه سناریوهای شبکه قابل اجراست حتی سناریوهایی همچون NAT که بر اساس اینترنت کار می کنند

به غیر از دارا بودن IOS برای کار با GNS3 احتیاج به نرم افزار دیگری به نام PUTTY دارید که با استفاده از آن به دستگاه های مختلف اتصال کنسول زده آنها را کانفیگ و مدیریت کنید

نسخه ویندوز این نرم افزار رو از اینجا دریافت کنید. GNS3-0.7.4-win32-all-in-one

پروتکل های مسیریابی

Category : تجهیزات سیسکو Cisco شبکه Network شبکه های بیسیم مفاهیم شبکه

پروتکل های مسیریابی

امروزه علم کامپیوتر به حدی پیشرفت کرده که بسیاری از علوم دیگر پیشرفتشان وابسته به علم کامپیوتر می باشد.شبکه های کامپیوتری به حدی پیشرفت کرده اند که توانسته اند جهان را به یک دهکده علمی کوچک تبدیل نمایند.برای برقراری ارتباط بین این شبکه ها نیازمند به یک ستون فقرات می باشیم٬ این شبکه زیر بنایی که از تعداد زیادی مسیریاب تشکیل شده است وظیفه انتقال اطلاعات را دارد. بر روی این مسیریاب ها باید الگوریتم هایی اجرا شوند تا بتوانند بهترین مسیر را برای انتقال اطلاعات در این دهکده را انتخاب کنند.

1-5- مسیریابی

در شبکههای ادهاک، نودهای شبکه دانش قبلی از توپولوژی شبکهای که درآن قرار دارند، ندارند به همین دلیل مجبورند برای ارتباط با سایر نودها، محل مقصد را در شبکه کشف کنند. در اینجا ایده اصلی این است که یک نود جدید به طور اختیاری حضورش را در سراسر شبکه منتشر میکند وبه همسایههایش گوش میدهد. به این ترتیب نود تا حدی ازنودهای نزدیکش اطلاع بدست میآورد و راه رسیدن به آنها را یاد میگیرد به همین ترتیب که پیش رویم همه نودهای دیگر را میشناسد و حداقل یک راه برای رسیدن به آنها را میداند.

2-5- پروتکلهای مسیریابی

پروتکلهای مسیریابی بین هر دو نود این شبکه به دلیل اینکه هر نودی میتواند به طور تصادفی حرکت کند و حتی میتواند در زمانی از شبکه خارج شده باشد، مشکل میباشند. به این معنی یک مسیری که در یک زمان بهینهاست ممکن است چند ثانیه بعد اصلا این مسیر وجود نداشته باشد. در زیر سه دسته از پروتکلهای مسیر یابی که در این شبکهها وجود دارد را معرفی میکنیم.

- Table Driven Protocols: در این روش مسیریابی هرنودی اطلاعات مسیریابی را با ذخیره اطلاعات محلی سایر نودها در شبکه استفاده میکند و این اطلاعات سپس برای انتقال داده از طریق نودهای مختلف استفاده میشوند.

- On Demand Protocols: روش ایجاب میکند مسیرهایی بین نودها تنها زمانی که برای مسیریابی بسته موردنیاز است تا جایی که ممکن است بروزرسانی روی مسیرهای درون شبکه ندارد به جای آن روی مسیرهایی که ایجاد شده و استفاده میشوند وقتی مسیری توسط یک نود منبع به مقصدی نیاز میشود که آن هیچ اطلاعات مسیریابی ندارد، آن فرآیند کشف مسیر را از یک نود شروع میکند تا به مقصد برسد. همچنین ممکن است یک نود میانی مسیری تا مقصد داشته باشد. این پروتکلها زمانی موثرند که فرآیند کشف مسیر کمتر از انتقال داده تکرار شود زیرا ترافیک ایجاد شده توسط مرحله کشف مسیر در مقایسه با پهنای باند ارتباطی کمتر است.

- Hybrid Protocols: ترکیبی از دو پروتکل بالاست. این پروتکلها روش مسیریابی بردار-فاصله را برای پیدا کردن کوتاهترین به کار میگیرند و اطلاعات مسیریابی را تنها وقتی تغییری در توپولوژی شبکه وجود دارد را گزارش میدهند. هر نودی در شبکه برای خودش یک zone مسیریابی دارد و رکورد اطلاعات مسیریابی در این zone ها نگهداری میشود. مثل ZRP (zone routing protocol ).

- پرتکل بردار مسیر : مسیریابی حالت لینک و بردار فاصله پروتکل غالب میباشند. آنها از سیستم ناشناخته درونی استفاده مینمایند ولی بین سیستمهای ناشناخته نمیباشند. این دو نوع پروتکل میتوانند در شبکههای بزرگ مسیریابی شوند و به این طریق مسیریابی درون حوزهای عملی خواهد شد. مسیریابی حالت لینک میتواند اطلاعات زیادی را وارد جدول کند، این عامل تشکیل ترافیک بزرگ میباشد. مسیریابی بردار برای درون حوزهها استفاده میشود و مانند بردار راه دور است. در این جا یک گره در هر سیستم ناشناخته وجود دارد که به عنوان کل سیستم عمل خواهد کرد. این گره از نوع سخنگو است. این گره جدول مسیریابی را تولید کرده و به گرههای همجوار میفرستد. در این شرایط فقط گرههای سخنگو در هر سیستم با یکدیگر ارتباط برقرار میکنند. این گره میتواند در مسیر پیش رود و در سیستم ناشناخته فعال شود.

پروتکلهای روش اول مسیریابی

- DSDV: این پروتکل بر مبنای الگوریتم کلاسیک Bellman-Ford بنا شدهاست. در این حالت هر گره لیستی از تمام مقصدها و نیز تعداد پرشها تا هر مقصد را تهیه میکند. هر مدخل لیست با یک عدد شماره گذاری شدهاست. برای کم کردن حجم ترافیک ناشی از بروز رسانی مسیرها در شبکه از incremental -packets استفاده میشود. تنها مزیت این پروتکل اجتناب از به وجود آمدن حلقههای مسیریابی در شبکههای شامل مسیریابهای متحرک است. بدین ترتیب اطلاعات مسیرها همواره بدون توجه به این که آیا گره در حال حاضر نیاز به استفاده از مسیر دارد یا نه فراهم هستند.

- معایب: پروتکل DSDV نیازمند پارامترهایی از قبیل بازه زمانی بروزرسانی اطلاعات و تعداد بروزرسانیهای مورد نیاز میباشد.

- WRP: این پروتکل بر مبنای الگوریتم path-finding بنا شده با این استثنا که مشکل شمارش تا بینهایت این الگوریتم را برطرف کردهاست. در این پروتکل هر گره، چهار جدول تهیه میکند: جدول فاصله، جدول مسیر یابی، جدول هزینه لینک و جدولی در مورد پیامهایی که باید دوباره ارسال شوند. تغییرات ایجاد شده در لینکها از طریق ارسال و دریافت پیام میان گرههای همسایه اطلاع داده میشوند.

- CSGR: در این نوع پروتکل گرهها به دستهها تقسیم بندی میشوند. هر گروه یک سر گروه دارد که میتواند گروهی از میزبانها را کنترل و مدیریت کند. از جمله قابلیتهایی که عمل دسته بندی فراهم میکند میتوان به اختصاص پهنای باند و دسترسی به کانال اشاره کرد. این پروتکل از DSDV به عنوان پروتکل مسیریابی زیر بنایی خود استفاده میکند. نیز در این نوع هر گره دو جدول یکی جدول مسیریابی و دیگری جدول مریوط به عضویت در گرههای مختلف را فراهم میکند.

- معایب: گرهای که سر واقع شده سربار محاسباتی زیادی نسبت به بقیه دارد و به دلیل اینکه بیشتر اطلاعات از طریق این سرگروهها برآورده میشوند در صورتی که یکی از گرههای سرگروه دچار مشکل شود کل و یا بخشی از شبکه آسیب میبیند.

- STAR: این پروتکل نیاز به بروز رسانی متداوم مسیرها نداشته و هیچ تلاشی برای یافتن مسیر بهینه بین گرهها نمیکند.

پروتکلهای روش دوم مسیریابی

- SSR: این پروتکل مسیرها را بر مبنای قدرت و توان سیگنالها بین گرهها انتخاب میکند. بنابراین مسیرهایی که انتخاب میشوند نسبتا قوی تر هستند. میتوان این پروتکل را به دو بخش DRP و SRP تقسیم کرد. DRP مسئول تهیه و نگهداری جدول مسیریابی و جدول مربوط به توان سیگنالها میباشد.SRP نیز بستههای رسیده را بررسی میکند تا در صورتی که آدرس گره مربوط به خود را داشته باشد آن را به لایههای بالاتر بفرستد.

- DSR: در این نوع، گرههای موبایل بایستی حافظههایی موقت برای مسیرهایی که از وجود آنها مطلع هستند فراهم کنند. دو فاز اصلی برای این پروتکل در نظر گرفته شدهاست:کشف مسیر و بروز رسانی مسیر. فاز کشف مسیر از route request/reply packet ها و فاز بروز رسانی مسیر از تصدیقها و اشتباهای لینکی استفاده میکند.

- TORA: بر اساس الگوریتم مسیریابی توزیع شده بنا شده و برای شبکههای موبایل بسیار پویا طراحی شدهاست. این الگوریتم برای هر جفت از گرهها چندین مسیر تعیین میکند و نیازمند کلاک سنکرون میباشد. سه عمل اصلی این پروتکل عبارتند از: ایجاد مسیر. بروز رسانی مسیر و از بین بردن مسیر.

- AODV: بر مبنای الگوریتم DSDV بنا شده با این تفاوت که به دلیل مسیریابی تنها در زمان نیاز میزان انتشار را کاهش میدهد. الگوریتم کشف مسیر تنها زمانی آغاز به کار میکند که مسیری بین دو گره وجود نداشته باشد.

- RDMAR: این نوع از پروتکل فاصلۀ بین دو گره را از طریق حلقههای رادیویی و الگوریتمهای فاصله یابی محاسبه میکند. این پروتکل محدوده جستجوی مسیر را مقدار مشخص و محدودی تایین میکند تا بدین وسیله از ترافیک ناشی از سیل آسا در شبکه کاسته باشد. تقسیم بندی های مختلفی در مورد پروتوکل های مسیر یابی شبکه های Mobile ad hoc وجود دارد که از این میان می توان به ۲ نوع زیر اشاره کرد:

تقسیم بندی اول :

- Pro active (Table driven)

- Reactive (On demand)

- Hybrid (Table driven & On demand)

هر کدام از این انواع خود شامل پروتوکل هایی هستند که در جدول زیر به چند مورد اشاره شده است:

تقسیم بندی دوم:

- Flat routing protocols

- Hierarchal routing approaches

- GPS Augmented geographical routing approaches

در اینجا به توضیحاتی در مورد پروتوکل های تقسیم بندی اول می پردازیم:

: Table driven pro active در پروتوکلهای از این نوعnode ها مدام در حال جستجوی اطلاعات مسیر یابی جدید درون شبکه هستند به صورتی که حتی با تغییر مکان node ها در صورت نیاز به راحتی می توان مسیر مناسبی را یافته و برای ارسال و دریافت اطلاعات بین هر دو node ی استفاده کرد. به عبارت بهتر می توان گفت که در این شبکه ها مسیر ها از قبل موجود هستند.و به محض آنکه node ی اقدام به ارسال داده به node دیگری کند قادر خواهد بود مسیر موجود را از روی اطلاعات از قبل جمع آوری شده شناسایی کرده و مورد استفاده قرار دهد و لذا تاخیری در این مورد متوجه node نیست.

DSDV : این پروتوکل بر مبنای الگوریتم کلاسیک Bellman-Ford بنا شده است.در این حالت هر node لیستی از تمام مقصد هاو نیز تعداد hop ها تا هر مقصد را تهیه می کند.هر مدخل لیست با یک عدد شماره گزاری شده است. برای کم کردن حجم ترافیک ناشی از به روز رسانی مسیر ها در شبکه از incremental packets استفاده می شود.تنها مزیت این پروتوکل اجتناب از به وجود آمدن حلقه های مسیر یابی در شبکه های شامل مسیر یاب های متحرک است.بدین ترتیب اطلاعات مسیر ها همواره بدون توجه به این که آیا node در حال حاضر نیاز به استفاده از مسیر دارد یا نه فراهم هستند.

معایب : پروتوکل DSDV نیازمند پارامترهایی از قبیل بازه ی زمانی به روز رسانی اطلاعات و تعداد به روز رسانی های مورد نیاز می باشد.

: WRP این پروتوکل بر مبنای الگوریتم path-finding بنا شده با این استثنا که مشکل count-to-infinity این الگوریتم را برطرف کرده است. در این پروتوکل هر node , ۴ جدول تهیه می کند:

- جدول فاصله

- جدول مسیر یابی

- جدول link-cost

- جدولی در مورد پیامهایی که باید دوباره ارسال شوند.

تغییرات ایجاد شده در لینکها از طریق ارسال و دریافت پیام میان node های همسایه اطلاع داده می شوند.

: CSGR در این نوع پروتوکل node ها به دسته ها یا cluster هایی تقسیم بندی می شوند. هر گروه یک cluster head دارد که می تواند گروهی از host ها را کنترل و مدیریت کند.از جمله قابلیت هایی که عمل clustering فراهم می کند می توان به اختصاص پهنای باندو channel access اشاره کرد.این پروتوکل از DSDV به عنوان پروتوکل مسیریابیی زیر بنایی خود استفاده می کند . نیز در این نوع هر node دو جدول یکی جدول مسیریابیی و دیگری جدول مریوط به عضویت در node های مختلف را فراهم می کند.

معایب : node ی که head واقع شده سربار محاسباتی زیادی نسبت به بقیه داردو به دلیل اینکه بیشتر اطلاعات از طریق این head ها برآورده می شونددر صورتی که یکی از node های head دچار مشکل شود کل و یا بخشی از شبکه آسیب می بیند.

: STAR این پروتوکل نیاز به به روز رسانی متداوم مسیر ها نداشته و هیچ تلاشی برای یافتن مسیر بهینه بین node ها نمی کند.

:On demand Reactiveدر این نوع پروتوکل مسیر ها تنها زمانی کشف می شوند که مبدا اقدام به برقراری ارتباط با node دیگری کند.زمانی که یک node بخواهد با node دیگری ارتباط برقرار کند بایستی فرایند کشف مسیر ( Route Discovery Process ) را در شبکه فراخوانی کند.در این حالت قبل از بر قرار شدن ارتباط , تاخیر قابل توجهی مشاهده می شود.

: SSR این پروتوکل مسیرها را بر مبنای قدرت و توان سیگنالها بین node ها انتخاب می کند. بنابراین مسیرهایی که انتخاب می شوندد نسبتا قوی تر هستند . می توان این پروتوکل را به ۲ بخش DRP) Dynamic Routing Protocol) و SRP ( Static Routing Protocol) تقسیم کرد .

DRP: مسئول تهیه و نگهداری جدول مسیریابی و جدول مربوط به توان سیگنال ها می باشد.

SRP: نیز packet های رسیده را بررسی می کند تا در صورتی که آدرس node مربوط به خود را داشته باشد آن را به لایه های بالاتر بفرستد و در غیر این صورت به شبکه.

: DSR در این نوع node های موبایل بایستی cache هایی برای مسیر هایی که از وجود آنها مطلع هستند فراهم کنند.دو فاز اصلی برای این پروتوکل در نظر گرفته شده است کشف مسیر و به روز رسانی مسیر. فاز کشف مسیر از route request/reply packet ها و فاز به روز رسانی مسیر از acknowledgement ها و error های لینکی استفاده می کند.

: TORA بر اساس الگوریتم مسیر یابی توزیع شده بنا شده و برای شبکه های mobile بسیار پویا طراحی شده است.این الگوریتم برای هر جفت از node ها چندین مسیر تعیین می کند و نیازمند clock سنکرون می باشد. ۳ عمل اصلی این پروتوکل عبارتند از :ایجاد مسیر. به روز رسانی مسیر و از بین بردن مسیر.

: AODV بر مبنای الگوریتم DSDV بنا شده با این تفاوت که به دلیل مسیریابی تنها در زمان نیاز میزان Broad casting را کاهش می دهد.الگوریتم کشف مسیر تنها زمانی آغاز به کار می کند که مسیری بین ۲ node وجود نداشته باشد .

: RDMAR این نوع از پروتوکل فاصله ی بین ۲ node را از طریق حلقه های رادیویی و الگوریتم های فاصله یابی محاسبه می کند. این پروتوکل محدوده ی جستجوی مسیر را مقدار مشخص و محدودی تایین می کند تا بدین وسیله از ترافیک ناشی از flooding در شبکه کاسته باشد.

Hybrid (Pro-active / Reactive): این مورد با ترکیب دو روش قبلی سعی در کاهش معایب کرده و از ویژگی های خوب هر دو مورد بهره می برد. این پروتوکل جدید ترین کلاس پروتوکل ها در این راستا می باشد. معروفترین پروتوکل از این نوع می توان به ZRP( Zone Routing protocol) اشاره کرد.این پروتوکل از ویژگی های نوع Pro active برای مسیریابی node های نزدیک به هم و از ویژگی های نوع Reactive برای مسیر یابی node های دورتر استفاده می کند.

: ZRPنوعی از clustering است با این تفاوت که در این پروتوکل هر Node خود head بوده و به عنوان عضوی از بقیه ی cluster ها می باشد. به دلیل hybrid بودن کارایی بهتری دارد.

شاید بتوان شبکه های ad hoc را آسب پذیر ترین شبکه ها از لحاظ امنیتی و ضعیفترین در مقابل حملات نفوذگران دانست. به همین دلیل برخورد با این مسئله و رفع مشکلات مربوطه از مهمترین دغدغه های شخصی است که اقدام به را ه اندازی چنین شبکه ای می کند.از جمله مواردی که منجر به نا امن شدن این شبکه ها شده است می توان به موارد زیر اشاره کرد:

ـ کانال رادیویی از نوع broad cast به اشتراک گزارده شده.

- محیط عملیاتی نا امن

- نبود شناسایی (authentication) متمرکز.

- دسترسی محدود به منابع

- مشکلات و آسیت پزیری های فیزیکی.

زمانی که در مورد امنیت شبکه بحث می شود معمولا به عناوین چندی توجه می شود:

: Availability بدین معنی که شبکه در تمام زمان ها حتی در مواردی که دچار حمله شده بتواند به عمل خود ادامه بدهد.

: Confidentiality اطمینان از اینکه اطلاعات مشخص و معینی در اختیار کاربران خاصی قرار نگیرد.

: Authentication توانایی یک node در شناسایی و تشخیص node ی که با وی در ارتباط است.

: Integrity تضمین اینکه یک پیام پس از منتشر شدن تخریب نشده و از بین نمی رود.

: Non-repudiation فرستنده ی پیام نتواند ارسال خود را انکار کنند.

یک شبکه ی ad hoc به دلیل نداشتن ساختار ثابت و مشخص و نیز ارتباطات پویا بین node ها نیازمند ملاحظات امنیتی بیشتری نسبت به انواع دیگر شبکه است.

همان طور که قبلا نیز بیا ن شد در این شبکه ها هر node ی هم مسیر یاب است و هم end – system . بدین ترتیب node ها از هم متمایز نیستند و به این دلیل نیاز به یک پروتوکل مسیر بایی امن حس می شود. که در این راستا معمولا پروتکل های multi hop بث کار گرفته می شوند.

3-5- معنای حمل

این طرحها بسته به معنای خود متفاوت هستند.

- حمل Unicast برای یک پیام به حالت ویژه

- بخش عامل حمل پیام به تمام گرههای شبکه

- حمل multicast برای یک گروه گره که در دریافت پیام نقش دارند.

- حمل anycast برای ارسال به هر گروه و به خصوص نزدیکترین منبع. Unicast حالت غالب حمل پیام است و این جا بر آلگوریتم unicastتاکید داریم.

4-5- توزیع توپولوژی

شبکههای کوچک دارای جداول دستی هستند. شبکههای بزرگ توپولوژی پیچیده دارند. و به سرعت تغییر میکنند. به این طریق ساختار جداول غیرقابل طراحی خواهد شد. بیشتر این شبکههای تلفنی کلیدی (pstn) از این جداول استفاده میکنند و نقایص در مسیر این سیستم شناخته و رفع خواهند شد. مسیر یابی دینامیکی تلاشی برای حل مسئله و تشکیل ساختار خودکار جداول است. این براساس اطلاعات پروتکل مسیریابی عملی است. به این طریق شبکهها از هر نقص ایمن خواهند شد. این دینامیک در اینترنت نقش فعال دارد. طراحی پروتکلها به یک تماس ماهرانه نیاز دارد. نباید فرض کرد که شبکه سازی به نقطه اتوماسیون کامل رسیدهاست.

استانداردهای Wireless

Category : تجهیزات سیسکو Cisco روتر Router شبکه Network مفاهیم شبکه

استانداردهای Wireless

امروزه با بهبود عملکرد، کارایی و عوامل امنیتی، شبکههای بیسیم به شکل قابل توجهی در حال رشد و گسترش هستند و استاندارد IEEE 802.11 استاندارد بنیادی است که شبکههای بیسیم بر مبنای آن طراحی و پیاده سازی میشوند.

در ماه ژوئن سال ۱۹۹۷ انجمن مهندسان برق و الکترونیک (IEEE) استاندارد IEEE 802.11-1997 را به عنوان اولین استانداردِ شبکههای محلی بیسیم منتشر ساخت. این استاندارد در سال ۱۹۹۹ مجدداً بازنگری شد و نگارش روز آمد شده آن تحت عنوان IEEE 802.11-1999 منتشر شد. استاندارد جاری شبکههای محلی بیسیم یا همانIEEE 802.11 تحت عنوان ISO/IEC 802.11-1999، توسط سازمان استاندارد سازی بینالمللی (ISO) و مؤسسه استانداردهای ملی امریکا (ANSI) پذیرفته شده است. تکمیل این استاندارد در سال ۱۹۹۷، شکل گیری و پیدایش شبکه سازی محلی بیسیم و مبتنی بر استاندارد را به دنبال داشت. استاندارد ۱۹۹۷، پهنای باند ۲Mbps را تعریف میکند با این ویژگی که در شرایط نامساعد و محیطهای دارای اغتشاش (نویز) این پهنای باند میتواند به مقدار ۱Mbps کاهش یابد. روش تلفیق یا مدولاسیون در این پهنای باند روش DSSS است. بر اساس این استاندارد پهنای باند ۱ Mbps با استفاده از روش مدولاسیون FHSS نیز قابل دستیابی است و در محیطهای عاری از اغتشاش (نویز) پهنای باند ۲ Mbpsنیز قابل استفاده است. هر دو روش مدولاسیون در محدوده باند رادیویی ۲٫۴ GHz عمل میکنند. یکی از نکات جالب توجه در خصوص این استاندارد استفاده از رسانه مادون قرمز علاوه بر مدولاسیونهای رادیویی DSSS و FHSS به عنوان رسانه انتقال است. ولی کاربرد این رسانه با توجه به محدودیت حوزه عملیاتی آن نسبتاً محدود و نادر است.

1-4- انواع استاندارد 802.11

اولين بار در سال 1990 بوسيله انستيتيو IEEE معرفي گرديد که اکنون تكنولوژيهاي متفاوتي از اين استاندارد براي شبكه هاي بي سيم ارائه گرديده است .

802.11

براي روشهاي انتقال ( frequency hopping spared spectrum)FHSS یا DSSS (direct sequence spread spectrum) با سرعت Mbps 1 تا 2 Mbps در کانال2.4 GHz قابل استفاده ميباشد.

802.11a

براي روشهاي انتقال (orthogonal frequency division multiplexing) OFDMبا سرعت 54 Mbps در کانال5 GHzقابل استفاده است.

802.11b

اين استاندارد با نام WI-Fi يا 802.11 High Rate قابل استفاده در روش DSSS بوده و در شبكههاي محلي بي سيم نيز کاربرد فراواني دارد همچنين داراي نرخ انتقال11Mbpsمي باشد.

802.11g

اين استاندارد براي دستيابي به نرخ انتقال بالاي Mbps 20در شبكه هاي محلي بي سيم و در کانال2.4 GHz کاربرد دارد.

استاندارد a802.11 از باند رادیویی جدیدی برای شبکه های محلی بی سیم استفاده می کند و پهنای باند شبکه های بی سیم را تا Mbps54 افزایش میدهد . این افزایش قابل توجه در پهنای باند مدیون تکنیک مدولاسیونی موسوم به OFDM است . نرخهای ارسال داده در استاندارد IEEE 802.11a عبارتنداز :Mbps 6, 9,12,18,24,36,48,54 که بر اساس استاندارد پشتیبان از سرعت های 6,12,24 مگابایت در ثانیه اجباری است .

برخی از کارشناسان شبکه های محلی بی سیم استاندارد IEEE802.11a را نسل آینده IEEE802.11 تلقی می کنند و حتی برخی از محصولات مانند تراشه های Atheros و کارتهای شبکه PCMCIA/Cardbus محصول Access Inc Card استاندارد IEEE802.11a را پیاده سازی کرده اند . بدون شک این پهنای باند وسیع و نرخ داده سریع محدودیت هایی را نیز به همراه دارد . در واقع افزایش پهنای باند در استاندارد IEEE802.11a باعث شده است که محدوده عملیاتی آن در مقایسه با IEEE802.11/b کاهش یابد .

علاوه بر آن به سبب افزایش سر بارهای پردازشی در پروتکل تداخل و تصحیح خطاها پهنای باند واقعی به مراتب کمتر از باند اسمی این استاندارد است . همچنین در بسیاری از کاربردها امکان سنجی و حتی نصب تجهیزات اضافی نیز مورد نیاز است که به تبع آن موجب افزایش قیمت زیر ساختار شبکه بی سیم می شود . زیرا محدوده عملیاتی در این استاندارد کمتر از محدوده عملیاتی در استاندارد IEEE802.11b بوده و به همین خاطر به نقاط دسترسی یا ایستگاه پایه ی بیشتری نیاز خواهیم داشت که افزایش هزینه ی زیر ساختار را به دنبال دارد .

این استاندارد از باند فرکانسی خاصی موسوم به UNII استفاده می کند . این باند فرکانسی به سه قطعه پیوسته فرکانسی به شرح زیر تقسیم می شود:

UNII-1 @ 5.2 GHz

UNII-2 @ 5.7 GHz

UNII-3 @ 5.8 GHz

شکل 1-4: سه ناحیه عملیاتی UNII

يكي از تصورات غلط در زمينه استانداردهاي 802.11 اين باور است كه 802.11a قبل از 802.11b مورد بهرهبرداري واقع شده است. در حقيقت 802.11b نسل دوم استانداردهاي بيسيم است. 802.11a نسل سوم از اين مجموعه استاندارد به شمار ميرود. استاندارد 802.11a برخلاف ادعاي بسياري از فروشندگان تجهيزات بيسيم نميتواند جايگزين 802.11b شود. زيرا لايهي فيزيكي مورد استفاده در هريك تفاوت اساسي با ديگري دارد از سوي ديگر گذردهي (نرخ ارسال داده) و فواصل در هريك از متفاوت است.

در شكل 1-4 اين سه ناحيه عملياتي UNII و نيز توان مجاز تشعشع راديويي از سوي FCC ملاحظه ميشود. اين سه ناحيهي كاري 12 كانال فركانسي را فراهم ميكنند. باند UNII-1 براي كاربردهاي فضاي بسته باند UII-2 براي كاربردهاي فضاي بسته و باز، و باند UNII-3 براي كاربردهاي فضايي باز و پل بين شبكهاي به كار برده ميشوند.

اين نواحي فركانسي در ژاپن نيز قابل استفاده هستند. اين استاندارد در حال حاضر در قارهي اروپا قابل استفاده نيست. در اروپا Hyper Land 2 براي شبكههاي بيسيم مورد استفاده قرار ميگيرد كه به طور مشابه از باند فركانسي 802.11a استفاده ميكند. يكي از نكات جالب توجه در استاندارد 802.11a تعريف كاربردهاي پلسازي شبكهاي در كاربردهاي داخلي و فضاي باز است. در واقع اين استاندارد مقررات لازم براي پلسازي و ارتباطات بين شبكهاي از طريق پل در كاربردهاي داخلي و فضاي باز فراهم مينمايد. در يك تقسيمبندي كلي ميتوان ويژگيهاي 802.11a را در سه محور زير خلاصه نمود.

* افزايش در پهناي باند در مقايسه با استاندارد 802.11b (در استاندارد 802.11a حداكثر پهناي باند 54Mbps) ميباشد.

* استفاده از طيف فركانسي خلوت (باند فركانسي 5GHz)

* استفاده از 12 كانال فركانسي غيرپوشا (سه محدوده فركانسي كه در هريك 4 كانال غيرپوشا وجود دارد)

1-1-5- افزايش پهناي باند

استاندارد 802.11a در مقايسه با 802.11b و پهناي باند 11Mbps حداكثر پهناي باند 54Mbps را فراهم ميكند. مهمترين عامل افزايش قابل توجه پهناي باند در اين استاندارد استفاده از تكنيك پيشرفته مدولاسيون، موسوم به OFDM است. تكنيك OFDM يك تكنولوژي (فناوري) تكامل يافته و بالغ در كاربردهاي بيسيم به شمار ميرود. اين تكنولوژي مقاومت قابل توجهي در برابر تداخل راديويي داشته و تاثير كمتري از پديدهي چند مسيري ميپذيرد.

OFDM تحت عناوين مدولاسيون چند حاملي و يا مدولاسيون چند آهنگي گسسته نيز شناخته ميشود. اين تكنيك مدولاسيون علاوه بر شبكههاي بيسيم در تلويزيونهاي ديجيتال (در اروپا، ژاپن و استرليا) و نيز بهعنوان تكنولوژي پايه در خطوط مخابراتي ADSL مورد استفاده قرار ميگيرد. آندرومككورميك McCormik Andrew از دانشگاه ادينبور و نمايش محاورهاي جالبي از اين فناوري گردآوري كرده كه در نشاني http://www.ee.ed.ac.uk/~acmc/OFDMTut.html قابل مشاهده است.

تكنيك OFDM از روش QAM و پردازش سيگنالهاي ديجيتال استفاده كرده و سيگنال داده با فركانسهاي دقيق و مشخصي تسهيم ميكند. اين فركانسها بهگونهاي انتخاب ميشوند كه خاصيت تعامد را فراهم كنند و به اين ترتيب عليرغم همپوشاني فركانسي هريك از فركانسهاي حامل به تنهايي آشكار ميشوند و نيازي به باند محافظت براي فاصلهگذاري بين فركانسها نيست. در كنار افزايش پهناي باند در اين استاندارد فواصل مورد استفاده نيز كاهش مييابند.

در واقع باند فركانسي 5GHz تقريبا دو برابر باند فركانسي ISM (2/4GHz) است كه در استاندارد 802.11b مورد استفاده قرار ميگيرد. محدوده موثر در اين استاندارد با توجه به سازندگان تراشههاي بيسيم متفاوت و متغير است ولي بهعنوان يك قاعدهي سر راست ميتوان فواصل در اين استاندارد يك سوم محدودهي فركانسي 802.11b (2/4GHz) در نظر گرفت. در حال حاضر محدوده عملياتي (فاصله از فرستنده) در محصولات مبتني بر 802.11a و پهناي باند 54Mbps در حدود 10 تا 15 متر است. اين محدوده در پهناي باند 6Mbps در حدود 61 تا 84 متر افزايش مييابد.

2-4- طيف فركانسي تميزتر

طيف فركانسي UNII در مقايسه با طيف ISM خلوتتر است و كاربرد ديگري براي طيف UNII به جز شبكههاي بيسيم تعريف و تخصيص داده نشده است. درحاليكه در طيف فركانسي ISM تجهيزات بيسيم متعددي نظير تجهيزات پزشكي، اجاقهاي ماكروويو، تلفنهاي بيسيم و نظاير آن وجود دارند. اين تجهيزات بيسيم در باند 2/4GHz يا طيف ISM هيچگونه تداخلي با تجهيزات باند UNII (تجهيزات بيسيم 802.11a) ندارند. شكل 2-4 فركانس مركزي و فاصلههاي فركانسي در باند UNII را نشان ميدهد.

شکل 2-4: فاصله های فرکانسی در باند UNII

3-4- كانالهاي غير پوشا

باند فركانسي UNII، 12 كانال منفرد و غيرپوشاي فركانسي براي شبكهسازي فراهم ميكند. از اين 12 كانال 8 كانال مشخص (2 ، UNII-1) در شبكههاي محلي بيسيم مورد استفاده قرار ميگيرند. اين ويژگي غيرپوشايي گسترش و پيادهسازي شبكههاي بيسيم را سادهتر از باند ISM ميكند كه در آن تنها سه كانال غيرپوشا از مجموع 11 كانال وجود دارد.

4-4- ویژگیهای سیگنالهای طیف گسترده

عبارت طیف گسترده به هر تکنیکی اطلاق میشود که با استفاده از آن پهنای باند سیگنال ارسالی بسیار بزرگتر از پهنای باند سیگنال اطلاعات باشد. یکی از سوالات مهمی که با در نظر گرفتن این تکنیک مطرح میشود آن است که با توجه به نیاز روزافزون به پهنای باند و اهمیت آن به عنوان یک منبع با ارزش، چه دلیلی برای گسترش طیف سیگنال و مصرف پهنای باند بیشتر وجود دارد. پاسخ به این سوال در ویژگیهای جالب توجه سیگنالهای طیف گسترده نهفته است.

این ویژگیها عبارتند از:

- پایین بودن توان چگالی طیف به طوری که سیگنال اطلاعات برای شنود غیرمجاز و نیز در مقایسه با سایر امواج به شکل اعوجاج و پارازیت به نظر میرسد.

- مصونیت بالا در مقابل پارازیت و تداخل

- رسایی با تفکیکپذیری و دقت بالا

- امکان استفاده در CDMA

شکل 3-4: جهش فرکانسی

مزایای فوق کمیسیون FCC را بر آن داشت که در سال 1985 مجوز استفاده از این سیگنالها را با محدودیت حداکثر توان یک وات در محدوده ISM صادر نماید.

5-4- سیگنالهای طیف

گسترده با جهش فرکانسی

در یک سیستم مبتنی بر جهش فرکانسی، فرکانس سیگنال حامل به شکلی شبه تصادفی و تحت کنترل یک ترکیبکننده تغییر میکند. شکل 4-4 این تکنیک را در قالب یک نمودار نشان میدهد.

شکل 4-4: نمودار جهش فرکانسی

در این شکل سیگنال اطلاعات با استفاده از یک تسهیمکننده دیجیتال و با استفاده از روش تسهیم FSK تلفیق میشود. فرکانس سیگنال حامل نیز به شکل شبه تصادفی از محدوده فرکانسی بزرگتری در مقایسه با سیگنال اطلاعات انتخاب میشود. با توجه به اینکه فرکانسهای pn-code با استفاده از یک ثبات انتقالی همراه با پسخور ساخته میشوند، لذا دنباله فرکانسی تولید شده توسط آن کاملا تصادفی نیست و به همین خاطر به این دنباله، شبه تصادفی میگوییم.

براساس مقررات FCC و سازمانهای قانونگذاری، حداکثر زمان توقف در هر کانال فرکانسی 400 میلی ثانیه است که برابر با حداقل 2.5 جهش فرکانسی در هر ثانیه خواهد بود. در استاندارد 802.11 حداقل فرکانس جهش در آمریکای شمالی و اروپا 6 مگاهرتز و در ژاپن 5 مگاهرتز میباشد.

سیگنالهای طیف گسترده با توالی مستقیم

اصل حاکم بر توالی مستقیم، پخش یک سیگنال بر روی یک باند فرکانسی بزرگتر از طریق تسهیم آن با یک امضاء یا کُد به گونهای است که نویز و تداخل را به حداقل برساند. برای پخش کردن سیگنال هر بیت واحد با یک کد تسهیم میشود. در گیرنده نیز سیگنال اولیه با استفاده از همان کد بازسازی میگردد. در استاندارد 802.11 روش مدولاسیون مورد استفاده در سیستمهای DSSS روش تسهیم DPSK است. در این روش سیگنال اطلاعات به شکل تفاضلی تسهیم میشود. در نتیجه نیازی به فاز مرجع برای بازسازی سیگنال وجود ندارد. از آنجا که در استاندارد 802.11 و سیستم DSSS از روش تسهیم DPSK استفاده میشود دادههای خام به صورت تفاضلی تسهیم شده و ارسال میشوند و در گیرنده نیز یک آشکارساز تفاضلی بازسازی سیگنال وجود ندارد. در روش تسهیم PSK فاز سیگنال حامل با توجه به الگوی بیتی سیگنالهای داده تغییر میکند.

به عنوان مثال در تکنیک QPSK دامنه سیگنال حامل ثابت است ولی فاز آن با توجه به بیتهای داده تغییر میکند. در الگوی مدولاسیون QPSK چهار فاز مختلف مورد استفاده قرار میگیرد و چهار نماد را پدید می آورد. واضح است که در این روش تسهیم دامنه سیگنال ثابت است. در روش تسهیم تفاضلی سیگنال اطلاعات با توجه به میزان اختلاف فاز و نه مقدار مطلق فاز تسهیم و مخابره میشوند.

در روش تسهیم طیف گسترده با توالی مستقیم مشابه تکنیک FH از یک کد شبه تصادف ی برای پخش و گسترش سیگنال استفاده میشود. عبارت توالی مستقیم از آنجا به این روش اطلاق شده است که در آن سیگنال اطلاعات مستقیما توسط یک دنباله از کدهای شبه تصادفی تسهیم میشود. در این تکنیک نرخ بیتی شبه کد تصادفی، نرخ تراشه نامیده میشود. در استاندارد 802.11 از کدی موسوم به کد بارکر برای تولید کدها تراشه سیستم DSSS استفاده میشود. مهمترین ویژگی کدهای بارکر خاصیت غیرتناوبی و غیرتکراری آن است که به واسطه آن یک فیلتر تطبیقی دیجیتال قادر است به راحتی محل کد بارکر را در یک دنباله بیتی شناسایی کند. جدول زیر فهرست کامل کدهای بارکر را نشان میدهد. همانگونه که در این جدول مشاهده میشود بارکر از 8 دنباله تشکیل شده است. در تکنیک DSSS که در استاندارد 802.11 مورد استفاده قرار میگیرد از کد بارکر با طول 11 (N=11) استفاده میشود. این کد به ازای یک نماد، شش مرتبه تغییر فاز میدهد و این بدان معنی است که سیگنال حامل نیز به ازای هر نماد شش مرتبه تغییر فاز خواهد داد.

شکل 5-4: مدل منطقی مدولاسیون

لازم به یادآوری است که کاهش پیچیدگی سیستم ناشی از تکنیک تسهیم تفاضلی DPSK به قیمت افزایش نرخ خطای بیتی به ازای یک نرخ سیگنال به نویز ثابت و مشخص است.

شکل 5-4 مدل منطقی مدولاسیون و پخش سیگنال اطلاعات با استفاده از کدهای بارکر را نشان میدهد.

استفاده مجدد از فرکانس

یکی از نکات مهم در طراحی شبکههای بیسیم طراحی شبکهی سلولی به گونهای است که تداخل فرکانسی را تا جای ممکن کاهش دهد. شکل 6-4 سه کانال DSSS در محدوده فرکانسی ISM را نشان میدهد

شکل 6-4: سه کانال فرکانسی F1, F2, F3

شکل 7-4 مفهوم استفاده مجدد از فرکانس با استفاده از شبکههای مجاور فرکانسی را نشان میدهد. در این شکل مشاهده میشود که با استفاده از یک طراحی شبکه سلولی خاص، تنها با استفاده از سه فرکانس متمایز F1, F2, F3 امکان استفاده مجدد از فرکانس فراهم شده است.

شکل 7-4: طراحی شبکه سلولی

در این طراحی به هریک از سلولهای همسایه یک کانال متفاوت اختصاص داده شده است و به این ترتیب تداخل فرکانسی بین سلولهای همسایه به حداقل رسیده است. این تکنیک همان مفهومی است که در شبکه تلفنی سلولی یا شبکه تلفن همراه به کار میرود. نکته جالب دیگر آن است که این شبکه سلولی به راحتی قابل گسترش است. خوانندگان علاقمند میتوانند دایرههای جدید را در چهار جهت شبکه سلولی شکل فوق با فرکانسهای متمایز F1, F2, F3 ترسیم و گسترش دهند.

استاندارد b802.11

همزمان با بر پایی استاندارد IEEE802.11b یا به اختصار . b11 در سال 1999 انجمن مهندسین برق و الکترونیک تحول قابل توجهی در شبکه سازی های رایج و مبتنی بر اتر نت ارائه کرد . این استاندارد در زیر لایه دسترسی به رسانه از پروتکل CSMA/CA سود می برد . سه تکنیک رادیویی مورد استفاده در لایه فیزیکی این استانداردبه شرح زیر است :

* استفاده از تکنیک رادیویی DSSS در باند فرکانسی GHz2.4 به همراه روش مدولاسیون CCK

* اسنفاده از تکنیک رادیویی FHSS در باند فرکانسی GHz2.4 به همراه روش مدولاسیون CCK

* استفاده از امواج رادیویی مادون قرمز

در استاندارد 802.11 اولیه نرخهای ارسال داده 1و2 مگابایت در ثانیه است .در حالی که در استاندارد b802.11 با استفاده از تکنیک CCK و روش تسهیم QPSK نرخ ارسال داده به 5.5 مگابایت در ثانیه افزایش می یابد همچنین با به کار گیری تکنیک DSSS نرخ ارسال داده به 11 مگابایت در ثانیه می رسد . به طورسنتی این استاندارد ازدو فناوری FHSSیا DSSS استفاده می کند . هردوروش فوق برای ارسال داده با نرخ های 1و2 مگابایت در ثانیه مفید هستند .

در ایالات متحده آمریکا کمیسیون فدرال مخابرات یا FCC مخابره و ارسال فرکانس های رادیویی را کنترل می کند . این کمیسیون باند فرکانسی خاصی موسوم به ISM رادر محدوده GHz 2.4 تا GHz2.4835 برای فناوری رادیویی استاندارد IEEE802.11b اختصاص داده است .

6-4- اثرات فاصله

فاصله از فرستنده بر روی کارایی و گذردهی شبکه های بی سیم تاثیر قابل توجهی دارد . فواصل رایج در استاندارد 802.11با توجه به نرخ ارسال داده تغیر می کند وبه طور مشخص در پهنای باند Mbps11 این فاصله 30تا 45 متر ودر پهناب باند Mbps5.5 40 تا 45 متر ودر پهنای باند Mbps2 75تا107 متر است .

لازم به یاد آوری است که این فواصل توسط عوامل دیگری نظیر کیفیت و توان سیگنال محل استقرار فرستنده و گیرنده و شرایط فیزیکی و محیطی تغیر می کنند .

در استاندارد b802.11 پروتکلی وجود دارد که گیرنده بسته را ملزم به ارسال بسته تصدیق می نماید .

توجه داشته باشید که این مکانیزم تصدیق علاوه بر مکانیزم تصدیق رایج در سطح لایه انتقال (نظیر آنچه در پروتکل TCP اتفاق می افتد )عمل می کند . در صورتی که بسته تصدیق ظرف مدت زمان مشخصی از طرف گیرنده به فرستنده نرسد فرستنده فرض می کند که بسته از دست رفته است و مجددا” آن بسته را ارسال می کند .

در صورتی که این وضعیت ادامه یابد نرخ ارسال داده نیز کاهش می یابد (Fall Back) تا در نهایت به مقدار Mpbs 1 برسد . در صورتی که این نرخ حداقل نیز فرستنده بسته های تصدیق را در زمان مناسب دریافت نکند ارتباط گیرنده را قطع شده تلقی کرده و دیگر بسته ای را برای آنگیرنده ارسال نمی کند .

به این ترتیب فاصله نقش مهمی در کارایی (میزان بهره وری از شبکه ) وگذردهی (تعداد بسته های غیر تکراری ارسال شده در واحد زمان) ایفا می کند .

7-4- پل بین شبکه ای

بر خلاف انتظار بسیاری از کارشناسان شبکه های کامپیوتری پل بین شبکه ای یا Bridging در استاندارد b802.11 پوشش داده نشده است . در پل بین شبکه ای امکان اتصال نقطه به نقطه (ویا یک نقطه به چند نقطه )به منظور برقراری ارتباط یک شبکه محلی با یک یا چند شبکه محلی دیگر فراهم می شود . این کاربرد به خصوص در مواردی که بخواهیم بدون صرف هزینه کابل کشی (فیبر نوری یا سیم مسی )شبکه محلی دو ساختمان را به یکدیگر متصل کنیم بسیار جذاب و مورد نیاز می باشد . با وجود اینکه استاندارد b802.11 این کاربرد را پوشش نمی دهد ولی بسیاری از شرکتها پیاده سازی های انحصاری از پل بی سیم را به صورت گسترش و توسعه استاندارد b802.11 ارائه کرده اند . پل های بی سیم نیز توسط مقررات FCC کنترل می شود و گذردهی موثر یا به عبارت دیگر توان موثر ساطع شده همگرا (EIRP) در این تجهیزات نبایداز 4 وات بیشتر باشد . بر اساس مقررات FCC توان سیگنال های ساطع شده در شبکه های محلی نیز نباید از 1 وات تجاوز نماید .

8-4- مراحل لازم به منظور نصب يک شبکه

(فرضيات : ما دارای يک شبکه کابلی موجود هستيم و قصد پياده سازی يک شبکه بدون کابل به منظور ارتباط دستگاههای بدون کابل به آن را داريم ):

- اتصال point access به برق و سوکت مربوط به شبکه اترنت

- پيکربندی access point (معمولا” از طريق يک مرورگر وب ) تا امکان مشاهده آن توسط شبکه موجود فراهم گردد . نحوه پيکربندی point access بستگی به نوع آن دارد.

- پيکربندی مناسب کامپيوترهای سرويس گيرنده به منظور ارتباط با access point ( در صورتی که تمامی سخت افزارهای شبکه بدون کابل از يک توليد کننده تهيه شده باشند ، عموما” با تنظيمات پيش فرض هم می توان شبکه را فعال نمود . به هر حال پيشنهاد می گردد همواره به راهنمای سخت افزار تهيه شده به منظورپيکربندی بهينه آنان ، مراجعه گردد ) .

چگونه شبکه بی سيم راه اندازی کنيم؟

شما مي توانيد براي به اشتراك گذاشتن اتصال اينترنت، فا یلها، چاپگرها و امثال هم از يك شبكه ي بي سيم استفاده کنيد.

اگر بخواهيدتمام اعضاي خانواده تان از يك اتصال اينترنت، و يا از تنها چاپگري که در منزل داريد، و يا از فايل هايي که روي کامپيوتر شخصي خود داريد، مشترکاً استفاده کنند،مي توانيد يك شبكه ي بي سيم احداث آنيد. به اين ترتيب مي توانيد حتی هنگامي که پاي حوض منزل تان نشسته ايد، به سير و سياحت در اينترنت مشغول شويد. به علاوه نصب چنين شبكه اي از آن چه که فكر مي آنيد، خيلي ساده تر است.براي عُلَم آردن هر شبكه ي بي سيم، چهار مرحله وجود دارد:

-1 تجهيزات بي سيم خود را انتخاب کنيد.

-2 مسيريابِ بي سيم خود را متصل کنيد.

-3 مسيرياب بي سيم خود را پيكربندي کنيد.

-4 کامپيوترهاي تان را به هم متصل کنيد.

تجهيزات بي سيم خود را انتخاب کنيد

-1 اولين قدم آن است که مطمئن شويد تجهيزات مورد لزوم را در اختيار داريد. در حينِ ديدزدن مغازه ها، ممكن است متوجه شويد که تجهيزات بي سيم از سه استاندارد مختلف تبعيت مي کنند: يعني استانداردهاي 802.lla و802.llb و 802 llgتوصيه ي ما به شما اين است که طرفِ استاندارد802 llgرا بگيريد، چرا که اولاً يك سرو گردن از دوتاي ديگر بالاتر است و ثانياً با هر دستگاه ديگري تقريباً سازگار است.

به اين ترتيب، فهرست خريدتان بايد شامل اين سه قلم باشد:

- اتصال اينترنت پهن باند

- مسيرياب بي سيم

- يك کارت شبكه ي بي سيم (يا کامپيوتري که شبكه ي بي سيمِ سَرخود داشته باشد)

اگر يك کامپيوتر روميزي داريد، مطمئن شويد که يكي از درگاه هاي يو اس بي آن خالي است تا بتوانيد کارت شبكه ي بي سيم را در آن فرو کنيد. اما اگر درگاه هاي آزاد يو اس بي در کامپيوترتان پيدا نمي شود، بايد يك هاب بخريد تا درگاه هاي اضافي در اختيارتان بگذارد.

مسيريابِ بي سيم خود را متصل کنيد.

اول از همه، مودم کابلي يا ديجيتالي خود را پيدا کرده و آن را بيرون بكشيد تا خاموش شود. سپس، مسيريابِ بي سيم خودرا به مودم تان متصل نماييد. مودم شما بايد مستقيماً به اينترنت وصل باشد. بعداً، وقتي همه را به هم وصل کرديد، کامپيوترتان بدون سيم به مسيريا بتان متصل خواهد شد، و مسيرياب نيز به نوبه ي خود، سيگنال ها را ازطريق مودم تان به اينترنت ارسال خواهد کرد.و اکنون، مسيرياب تان را به مودم وصل کنيد.

اگر در حال حاضر کامپيوترتان مستقيماً به مودم وصل است، کابل شبكه را از پشتٍ کامپيوتر بيرون آورده و آن را به درگاهي در پشت مسيرياب که برچسب Internetو WAN و يا LAN خورده است، فروکنيد.

اگر در حال حاضر کامپيوتري نداريد که به اينترنت متصل باشد، يكي از دو سر کابل شبكه را (که جزو ضمايمِ مسيرياب تان بوده است) به مودم خود وصل کرده، و سر ديگر ان را به درگاهي در پشت مسيرياب بي سيم تان که برچسبٍ Internet و WAN و يا LANخورده است، فروکنيد.

اگر در حال حاضر، کامپيوترتان را به يك مسيرياب وصل کرده ايد، کابل شبكه اي را که در يكي از درگاه هاي واقع در پشت مسيريابِ فعلي تان فرورفته است، بيرون کشيده، و اين سرِ کابل را به درگاهي در پشت مسيرياب بي سيم تان که برچسب Internetو WAN ویا LANخورده است، فروکنيد. سپس، هر کابل شبكه ي ديگري که مي بينيد، بيرون آورده و آن هارا به درگا ههاي موجود در پشت مسيريابِ بي سيم تان فرو نماييد. شما ديگر به مسيرياب فعلي تان احتياج نداريد، زيرا مسيرياب بي سيم جديدتان، جاي آن را گرفته است.

سپس، مودم کابلي يا ديجيتالي خود را وصل آرده و آن را روشن کنيد. چند لحظه به آن فرصت بدهيد تا به اينترنت متصل شود، و پس از آن، مسيريابِ بيسيم تان را وصل نموده وروشن کنيد. بعد از يك دقيقه، چراغ Internetو WANو LAN روي مسيرياب بي سيم تان بايد روشن شود، به اين معني که با موفقيت به مودم تان وصل شده است.

مسيرياب بي سيم تان را پيكربندي کنيد

با استفاده از کابل شبك هاي که جزو ضمايم مسيريابِ بيسيم تان بوده است، مي بايست گاه به گاه کامپيوترتان را به يكي از درگا ههاي آزاد شبكه در پشتِ مسيرياب بيسيم تان متصل کنيد ( هر درگاهي که برچسب Internetو WAN و يا LAN نداشته باشد .) اگر لازم است، کامپيوترتان را روشن کنيد. در اين حالت، کامپيوتر شما بايد به طور خودکار به مسيرياب تان وصل شود.سپس، مرورگر اينترنت تان را بازکرده و آدرس مربوط به پيكربندي مسيرياب را وارد کنيد.

در اينجا ممكن است از شما يك اسم رمز خواسته شود. آدرس و اسم رمزي که به کارخواهيد برد، بسته به نوع مسيرياب شما فرق خواهد کرد، بنابراين بايد به دستورالعمل هاي داده شده در دفتر چه ي مسيريابتان رجوع کنيد.

به اين ترتيب، مرورگر اينترنت، صفحه ي پيكربندي مسيرياب تان را به نمايش در خواهد آورد.بيشتر تنظيمات کارخانه اي به راحتي جواب مي دهند، منتها سه چيز را خودتان بايد تنظيم کنيد:

1- اسم شبكه ي بي سيم تان، موسوم بهSSTD اين اسم، معرّف شبكه ي شماست. شما مي بايست يك اسم خاص منحصربه فرد که کسي از همسايگان تان به کارنبرده باشد، انتخاب کنيد.

2- تعيين کردن يك گذرنامه براي محافظت از شبكه ي بي سيم تان. در مورد بيشترمسيرياب ها، مي بايست يك جمله ي قصار تعيين کنيد تا مسيريا بتان براي توليد کليدهاي متعدد از آن استفاده کند. يادتان نرود که جمله ي قصارتان بايد حتماً منحصر به فرد و درازباشد.

3- تعيين يك اسم رمز سرپرستي، تا کل شبكه ي بي سيم تان را زير نظر بگيريد. درست مثل هر اسم رمزي، اين اسم رمز نيز نبايد کلمه اي باشد که هرکس بتواند در فرهنگ لغات پيدايش کند. يك اسم رمزِ مطمئن، ترکيبي از حروف، اعداد و علايم است. بايدمطمئن شويد که مي توانيد اين اسم رمز را به خاطر بياوريد، زيرا درصورتي که مجبورباشيد يكي از تنظيمات مسيرياب تان را تغيير دهيد، به آن احتياج پيدا مي کنيد.

مراحل دقيقي که بايد براي پيكر بندي اين تنظيمات طي کنيد، بسته به نوع مسيرياب تان فرق مي کنند. بعد از تنظيم هر پيكر بندي، بايد حتماً Save Settings ، Apply ، OK را براي ضبط کردن تنظيماتتان کليك کنيد.

اکنون، مي بايست کابل شبكه را از کامپيوترتان قطع کنيد.

کامپيوتر هاي خود را وصل کنيد

اگر کامپيوتر تان، شبكه ي بي سيمِ سَرخود ندارد، کارت شبكه تان را در درگاه يو اس بي فروکنيد، و کنتن را در بالاي سر کامپيوترتان قرار دهيد (درصورتي که کامپيوتر روميزي داشته باشيد) و يا کارت شبكه را در يكي از چا كهاي خالي پي سي کارت فرو کنيد (درصورتي که کامپيوتر کتابي داشته باشيد). خودِ ويندوز ايكس پي، کارتِ جديد را تشخيص داده، وممكن است از شما بخواهد که سي دي مربوط به کارت شبكه را در اختيارش بگذاريد.دستورالعمل هاي داده شده از طريق نمايشگر، شما را درطولِ مرحله ي پيكربندي راهنمايي خواهند کرد.

اين مراحل را دنبال کنيد تا کامپيوترتان به شبکه ي بي سيم مذکور وصل شود.

1- در سيني سيستم- منطقه ي واقع در گوشه ي سمت راست پايين نمايشگر- روي شكلكٍ شبكه ي بي سيم کليك راست بزنيد، وسپس از منوي متعاقبِ آن، گزينه ي View Available Wireless Networksرا انتخاب کنيد.

درصورت برخورد با هر مشكلي، به دفتر چه ي راهنماي کارت شبكه ي خود رجوع کنيد. از اين که به فروشنده تان زنگ بزنيد و ازآن ها سؤال کنيد، هيچ وقت ترديد به خود راه ندهيد.

2- به اين ترتيب، پنجره ي ” اتصال شبكه ي بي سيم ” بايد باز شود و شبك هي بي سيم خود را با همان اسمي که قبلاً انتخاب کرده بوديد- در بين شبكه هاي موجود ببينيد. اما اگر به هر دليلي موفق به ديدنِ شبكه ي خود نشديد، در صدر ستون سمت چپ، روي Refresh Network List کليك کنيد. اکنون روي شبكه تان کليك کرده، و سپس در سيني سيستم (گوشه ي تحتاني راست) روي Connect کليك کنيد.

3- در اين وقت ويندوز ايكس پي از شما مي خواهد که کليد زير را وارد کنيد. کليد رمزگذار همان کليدي ست که پيش از اين در هردو حوز ه ي Network Keyو Key Confirm Network وارد کرده بوديد. پس از آن روي Connect

کليك کنيد.

4- ويندوز ايكس پي مراحل پيشرفت کارش را در حين اتصال به شبكه ي شما نشان مي دهد. بعد از متصل شدن تان، مي توانيد پنجره ي اتصال شبكه ي بي سيم را ببينيد.کارتان در اين لحظه به اتمام رسيد.

پیکربندی شبکه های Wireless

Category : تجهیزات سیسکو Cisco شبکه های بیسیم مفاهیم شبکه

پیکربندی شبکه های Wireless

پیکربندی شبکه های Wireless: امروزه از شبکه هاي بدون کابل( Wireless )در ابعاد متفاوت و با اهداف مختلف، استفاده مي شود. برقراري يک تماس از طريق دستگاه موبايل، دريافت يک پيام بر روي دستگاه pager و دريافت نامه هاي الکترونيکي از طريق يک دستگاه PDA، نمونه هائي از کاربرد اين نوع از شبکه ها مي باشند. در تمامي موارد فوق، داده و ياصوت از طريق يک شبکه بدون کابل در اختيار سرويس گيرندگان قرارمي گيرد. درصورتي که يک کاربر، برنامه و يا سازمان تمايل به ايجاد پتاسيل قابليت حمل داده راداشته باشد، مي تواند از شبکه هاي بدون کابل استفاده نمايد. يک شبکه بدون کابل علاوه بر صرفه جوئي در زمان و هزينه کابل کشي، امکان بروز مسائل مرتبط با يک شبکه کابلي را نخواهد داشت.

از شبکه هاي بدون کابل مي توان در مکان عمومي، کتابخانه ها، هتل ها، رستورانها ومدارس استفاده نمود. در تمامي مکان هاي فوق، مي توان امکان دستيابي به اينترنت رانيز فراهم نمود. يکي از چالش هاي اصلي اينترنت بدون کابل، به کيفيت سرويس( QoS) ارائه شده برمي گردد. در صورتي که به هر دليلي بر روي خط پارازيت ايجاد گردد، ممکن است ارتباط ايجاد شده قطع و يا امکان استفاده مطلوب از آن وجود نداشته باشد.

1-3- امنيت

براي پياده سازي امنيت در شبکه هاي بدون کابل از سه روش متفاوت استفاده مي شود:

* Wired Equivalent Privacy : WEP در روش فوق، هدف توقف رهگيري سيگنال هاي فرکانس راديوئي توسط کاربران غير مجاز بوده وبراي شبکه هاي کوچک مناسب است. علت اين امر به عدم وجود پروتکل خاصي به منظور مديريت “کليد ” بر مي گردد. هر “کليد ” مي بايست به صورت دستي براي سرويس گيرندگان تعريف گردد. بديهي است در صورت بزرگ بودن شبکه، فرآيند فوق از جمله عمليات وقت گير براي هر مدير شبکه خواهد بود. WEPمبتني بر الگوريتم رمزنگاري RC 4 است که توسط Data System RSA ارائه شده است. در اين رابطه تمامي سرويس گيرندگان و Point Aceessها بگونه اي پيکربندي مي گردند که از يک کليد مشابه براي رمزنگاري و رمزگشائي استفاده نمايند.

* .Service Set Identifier :SSID روش فوق به منزله يک “رمزعبور” بوده که امکان تقسيم يک شبکه WLANبه چندين شبکه متفاوت ديگر که هر يک داراي يک شناسه منحصر بفرد مي باشند را فراهم مي نمايد . شناسه هاي فوق، مي بايست براي هر access pointتعريف گردند. يک کامپيوتر سرويس گيرنده به منظور دستيابي به هر شبکه، مي بايست بگونه اي پکربندي گردد که داراي شناسه SSIDمربوط به شبکه مورد نظر باشد. در صورتي که شناسه کامپيوتر سرويس گيرنده با شناسه شبکه مورد نظر مطابقت نمايد، امکان دستيابي به شبکه براي سرويس گيرنده فراهم مي گردد.

* فيلترينگ آدرس هاي MAC (Control Access Media): در روش فوق، ليستي از آدرس هاي MAC مربوط به کامپيوترهاي سرويس گيرنده، براي يک Point Access تعريف مي گردد. بدين ترتيب، صرفا” به کامپيوترهاي فوق امکان دستيابي داده مي شود. زماني که يک کامپيوتر درخواستي را ايجاد مي نمايد، آدرس MACآن با آدرس MACموجود در Access Point مقايسه شده و در صورت مطابقت آنان با يکديگر، امکان دستيابي فراهم مي گردد. اين روش از لحاظ امنيتي شرايط مناسبي را ارائه مي نمايد، ولي با توجه به اين که مي بايست هر يک از آدرس هاي MAC را براي هر Access point تعريف نمود، زمان زيادي صرف خواهد شد. استفاده از روش فوق، صرفا” در شبکه هاي کوچک بدون کابل پيشنهاد مي گردد.

2-3- پيکربندی يک شبکه Wireless

سخت افزار مورد نياز به منظور پيکربندی يک شبکه بدون کابل به ابعاد شبکه موردنظر بستگی دارد . عليرغم موضوع فوق ، در اين نوع شبکه ها اغلب و شايد هم قطعا ً به يک access pointو يک اينترفيس کارت شبکه نياز خواهد بود . در صورتی که قصد ايجاد يک شبکه موقت بين دو کامپيوتر را داشته باشيد ، صرفا” به دو کارت شبکه بدون کابل نياز خواهيد داشت.

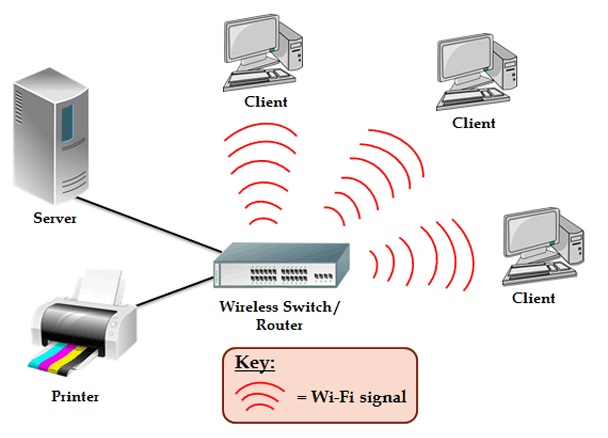

Access Point چيست؟

سخت افزار فوق ، به عنوان يک پل ارتباطی بين شبکه های کابلی و دستگاههای بدون کابل عمل می نمايد . با استفاده از سخت افزار فوق، امکان ارتباط چندين دستگاه به منظور دستيابی به شبکه فراهم می گردد access point می تواند دارای عملکردی مشابه يک روتر نيز باشد. در چنين مواردی انتقال اطلاعات در محدوده وسيعتری انجام شده و داده از يک access point به access pointديگر ارسال می گردد.

شکل 1-3 : دستگاه Access Point

کارت شبکه بدون کابل

هر يک از دستگاههای موجود بر روی يک شبکه بدون کابل ، به يک کارت شبکه بدون کابل نياز خواهند داشت . يک کامپيوتر Laptop، عموماً دارای يک اسلات PCMCIA است که کارت شبکه درون آن قرار می گيرد . کامپيوترهای شخصی نيز به يک کارت شبکه داخلی که معمولا” دارای يک آنتن کوچک و يا آنتن خارجی است، نيازخواهند داشت .آنتن های فوق بر روی اغلب دستگاهها ،اختياری بوده و افزايش سيگنال بر روی کارت را بدنبال خواهد داشت.

شکل 2-3کارت شبکه بدون کابل

پيکربندی يک شبکه بدون کابل

به منظور پيکربندی يک شبکه بدون کابل از دو روش متفاوت استفاده میگردد:

* روش : Infrastructure، به اين نوع شبکه ها، hosted و يا managed نيز گفته می شود . در اين روش از يک و يا چندين access point(موسوم به gateway و يا روترهای بدون کابل )که به يک شبکه موجود متصل می گردند ، استفاده می شود . بدين ترتيب دستگاههای بدون کابل،امکان استفاده از منابع موجود بر روی شبکه نظير چاپگر و يا اينترنت را بدست می آورند.

* روش : Ad-Hoc به اين نوع شبکه ها، unmanaged و يا peer to peer نيز گفته می شود. در روش فوق هر يک از دستگاهها مستقيما” به يکديگر متصل می گردند. مثلا” يک شخص با دارا بودن يک دستگاه کامپيوتر laptop مستقر در محوطه منزل خود می تواتند با کامپيوتر شخصی موجود در منزل خودبه منظور دستيابی به اينترنت، ارتباط برقرار نمايد.

پس از تهيه تجهيزات سخت افزاری مورد نياز به منظور ايجاد يک شبکه بدون کابل، درادامه می بايست تمامی تجهيزات تهيه شده را با هدف ايجاد و سازماندهی يک شبکه به يکديگر متصل تا امکان ارتباط بين آنان فراهم گردد. قبل از نصب و پيکربندی يک شبکه بدون کابل، لازم است به موارد زير دقت نمائيد:

* تهيه درايورهای مربوطه از فروشنده سخت افزار و کسب آخرين اطلاعات مورد نياز

* فاصله بين دو کامپيوتر می بايست کمتر از يکصد متر باشد.

*هر يک از کامپيوترهای موجود می بايست بر روی يک طبقه مشابه باشند.

*استفاده از تجهيزات سخت افزاری مربوط به يک توليد کننده، دارای مزايا و معايبی است. در اين رابطه پيشنهاد می گردد ليستی از ويژگی های هر يک ازسخت افزارهای مورد نياز عرضه شده توسط توليد کنندگان متعدد تهيه شود تاامکان مقايسه و اخذ تصميم مناسب، فراهم گردد.

مراحل لازم به منظور نصب يک شبکه ( فرضيات : ما دارای يک شبکه کابلی موجودهستيم و قصد پياده سازی يک شبکه بدون کابل به منظور ارتباط دستگاههای بدون کابل به آن را داريم ):

* اتصال access point به برق و سوکت مربوط به شبکه اترنت

* پيکربندی access point (معمولا” از طريق يک مرورگر وب ) تا امکان مشاهده آن توسط شبکه موجود فراهم گردد. نحوه پيکربندی access pointبستگی به نوع آن دارد.

* پيکربندی مناسب کامپيوترهای سرويس گيرنده به منظور ارتباط با access poin (در صورتی که تمامی سخت افزارهای شبکه بدون کابل از يک توليدکننده تهيه شده باشند ، عموماً با تنظيمات پيش فرض هم می توان شبکه را فعال نمود . به هر حال پيشنهاد می گردد همواره به راهنمای سخت افزار تهيه شده به منظور پيکربندی بهينه آنان ، مراجعه گردد).

3-3- پهناي باند و ميزان تاخير

پهناي باند از جمله واژه هاي متداول در دنياي شبکه هاي کامپيوتري است که به نرخ انتقال داده توسط يک اتصال شبکه و يا يک اينترفيس، اشاره مي نمايد. اين واژه ازرشته مهندسي برق اقتباس شده است. در اين شاخه از علوم، پهناي باند نشان دهنده مجموع فاصله و يا محدوده بين بالاترين و پائين ترين سيگنال بر روي کانال هاي مخابراني ( باند )، است. به منظور سنجش اندازه پهناي باند از واحد تعداد بايت درثانيه و يا bpsاستفاده مي شود.

پهناي باند تنها عامل تعيين کننده سرعت يک شبکه از زاويه کاربران نبوده و يکي ديگراز عناصر تاثيرگذار، “ميزان تاخير” در يک شبکه است که مي تواند برنامه هاي متعددي را که بر روي شبکه اجراء مي گردند، تحت تاثير قرار دهد.

پهناي باند چيست ؟

توليد کنندگان تجهيزات سخت افزاري شبکه در زمان ارائه محصولات خود تبليغات زيادي را در ارتباط با پهناي باند، انجام مي دهند. اکثر کاربران اينترنت نسبت به ميزان پهناي باند مودم خود و يا سرويس اينترنت braodbandداراي آگاهي لازم مي باشند. پهناي باند، ظرفيت اتصال ايجاد شده را مشخص نموده و بديهي است که هراندازه ظرفيت فوق بيشتر باشد، امکان دستيابي به منابع شبکه با سرعت بيشتري فراهم مي گردد. پهناي باند، ظرفيت تئوري و يا عملي يک اتصال شبکه و يا يک اينترفيس را مشخص نموده که در عمل ممکن است با يکديگر متفاوت باشند. مثلا” يک مودم V. 90 پهناي باندي معادل kbps٥٦ را در حالت سقف پهناي باند حمايت مي نمايد ولي با توجه به محدوديت هاي خطوط تلفن و ساير عوامل موجود، عملا” امکان رسيدن به محدوده فوق وجود نخواهد داشت . يک شبکه اترنت سريع نيز از لحاظ تئوري قادر به حمايت پهناي باندي معادل Mbps ١٠٠ است، ولي عملا” اين وضعيت در عمل محقق نخواهد شد ( تفاوت ظرفيت تئوري پهناي باند با ظرفيت واقعي).

پهناي باند بالا و broadband

در برخي موارد واژه هاي “پهناي باند بالا و” braodband ” به جاي يکديگر استفاده مي گردند. کارشناسان شبکه در برخي موارد از واژه “پهناي باند بالا ” به منظورمشخص نمودن سرعت بالاي اتصال به اينترنت استفاده مي نمايند . در اين رابطه تعاريف متفاوتي وجود دارد . پهناي باندي بين kbps٦٤ تا Kbps٣٠٠ و يا اين نوع اتصالات، بيشتر را ارائه مي نمايند. پهناي باند بالا با broadbandمتفاوت است.

broadband نشان دهنده روش استفاده شده به منظور ايجاد يک ارتباط است در، صورتي که پهناي باند، نرخ انتقال داده از طريق محيط انتقال را نشان مي دهد.

اندازهگيري پهناي باند شبکه

به منظور اندازه گيري پهناي باند اتصال شبکه مي توان از ابزارهاي متعددي استفاده نمود. براي اندازه گيري پهناي باند در شبکه هاي محلي ( LAN )،از برنامه هائي نظير ttcp و netprefاستفاده مي گردد. در زمان اتصال به اينترنت و به منظور تست ،پهناي باند مي توان از برنامه هاي متعددي استفاده نمود . تعداد زيادي از برنامه هاي فوق را مي توان با مراجعه به صفحات وب عمومي استفاده نمود . صرفنظر از نوع نرم افزاري که از آن به منظور اندازه گيري پهناي باند استفاده مي گردد، پهناي باند داراي محدوده بسيار متغيري است که اندازه گيري دقيق آن امري مشکل است.

تاخير

پهناي باند صرفاً يکي از عناصرتاثيرگذار درسرعت يک شبکه است.

تاخير( Latency) که نشاندهنده ميزان تاخير در پردازش داده در شبکه است، يکي ديگر از عناصر مهم در ارزيابي کارآئي و سرعت يک شبکه است که داراي ارتباطي نزديک با پهناي باند مي باشد. از لحاظ تئوري سقف پهناي باند ثابت است. پهناي باند واقعي متغير بوده و مي تواند عامل بروز تاخير در يک شبکه گردد. وجود تاخير زياد در پردازش داده در شبکه و در يک محدوده زماني کوتاه مي تواند باعث بروز يک بحران در شبکه شده و پيامد آن پيشگيري از حرکت داده بر روي محيط انتقال و کاهش استفاده موثر از پهناي باند باشد.

تاخير و سرويس اينترنت ماهوارهاي

دستيابي به اينترنت با استفاده از ماهواره به خوبي تفاوت بين پهناي باند و تاخيررا نشان مي دهد . ارتباطات مبتني بر ماهواره داراي پهناي باند و تاخير بالائي مي باشند.مثلاً زماني که کاربري درخواست يک صفحه وب را مي نمائيد، مدت زماني که بطول مي انجامد تا صفحه درحافظه مستقر گردد با اين که کوتاه بنظر مي آيد ولي کاملاً ملموس است. تاخير فوق به دليل تاخير انتشار است. علاوه بر تاخير انتشار، يک شبکه ممکن است با نوع هاي ديگري از تاخير مواجه گردد. تاخير انتقال (مرتبط با خصايص فيزيکي محيط انتقال) و تاخير پردازش (ارسال درخواست از طريق سرويس دهندگان پروکسي و يا ايجاد hops بر روي اينترنت) دو نمونه متداول در اين زمينه مي باشند.

اندازهگيري تاخير در يک شبکه

از ابزارهاي شبکه اي متعددي نظير pingو traceroute مي توان به منظور و اندازه گيري ميزان تاخير در يک شبکه استفاده نمود . برنامه هاي فوق فاصله زماني بين ارسال يک بسته اطلاعاتي از مبداء به مقصد و برگشت آن را محاسبه مينمايند به زمان فوق round-trip گفته مي شود. round-tripتنها روش موجود به منظور تشخيص و يا بدست آوردن ميزان تاخير در يک شبکه نبوده و در اين رابطه مي توان ازبرنامه هاي متعددي استفاده نمود.

پهناي باند و تاخير دو عنصر تاثير گذار در کارائي يک شبکه مي باشند .معمولا” از واژه QoS ( Quality of Service )به منظور نشان دادن وضعيت کارآئي يک شبکه استفاده مي گردد که در آن دو شاخص مهم پهناي باند و تاخير مورد توجه قرار مي گيرد.

4-3- فيبر نوري

فيبر نوري يکي از محيط هاي انتقال داده با سرعت بالا است. از فيبر نوري درموارد متفاوتي نظير: شبکه هاي تلفن شهري و بين شهري، شبکه هاي کامپيوتري و اينترنت استفاده مي گردد. فيبرنوري رشته اي از تارهاي شيشه اي بوده که هر يک ازتارها داراي ضخامتي معادل تار موي انسان را داشته و از آنان براي انتقال اطلاعات درمسافت هاي طولاني استفاده مي شود

1-4-3- مباني فيبر نوري

فيبر نوري، رشته اي از تارهاي بسيار نازک شيشه اي بوده که قطر هر يک ازتارها نظير قطر يک تار موي انسان است. تارهاي فوق در کلاف هائي سازماندهي و کابلهاي نوري را بوجود مي آورند. از فيبر نوري بمنظور ارسال سيگنال هاي نوري در مسافتهاي طولاني استفاده مي شود.

يک فيبر نوري از سه بخش متفاوت تشکيل شده است:

* هسته(Core) : هسته نازک شيشه اي در مرکز فيبر که سيگنال هاي نوري در آن حرکت مي نمايند.

* روکش (Cladding)بخش خارجي فيبر بوده که دورتادور هسته را احاطه کرده و باعث برگشت نورمنعکس شده به هسته مي گردد.

* . (Coating Buffer) بافر رويه روکش پلاستيکي که باعث حفاظت فيبر در مقابل رطوبت و ساير موارد آسيب پذير، است.

شکل 3-3- اجزای فیبر نوری

صدها و هزاران نمونه از رشته هاي نوري فوق در دسته هائي سازماندهي شده و کابلهاي نوري را بوجود مي آورند. هر يک از کلاف هاي فيبر نوري توسط يک روکش هائي با نام Jacketمحافظت مي گردند.

فيبر هاي نوري در دو گروه عمده ارائه مي گردند:

* فيبرهاي تک حالته. (Single-Mode) به منظور ارسال يک سيگنال در هر فيبر استفاده مي شود (نظير : تلفن)

* فيبرهاي چندحالته. (Multi-Mode) بمنظور ارسال چندين سيگنال در يک فيبر استفاده مي شود (نظير : شبکه هاي کامپيوتري)

فيبرهاي تک حالته داراي يک هسته کوچک ( تقريبا” ٩ ميکرون قطر ) بوده و قادر به ارسال نور ليزري مادون قرمز ( طول موج از ١٣٠٠ تا ١٥٥٠ نانومتر) مي باشند. فيبرهاي چند حالته داراي هسته بزرگتر (تقريبا5/62 ميکرون قطر) و قادر به ارسال نورمادون قرمز از طريق LEDمي باشند.

ارسال نور در فيبر نوري

فرض کنيد، قصد داشته باشيم با استفاده از يک چراغ قوه يک راهروي بزرگ ومستقيم را روشن نمائيم. همزمان با روشن نمودن چراغ قوه، نور مربوطه در طول مسيرمسفقيم راهرو تابانده شده و آن را روشن خواهد کرد.

با توجه به عدم وجود خم و يا پيچ در راهرو در رابطه با تابش نور چراغ قوهمشکلي وجود نداشته و چراغ قوه مي تواند (با توجه به نوع آن) محدوده مورد نظر راروشن کرد. در صورتيکه راهروي فوق داراي خم و يا پيچ باشد ، با چه مشکلي برخوردخواهيم کرد؟ در اين حالت مي توان از يک آيينه در محل پيچ راهرو استفاده تا باعث انعکاس نور از زاويه مربوطه گردد.در صورتيکه راهروي فوق داراي پيچ هاي زيادي باشد، چه کار بايست کرد؟ در چنين حالتي در تمام طول مسير ديوار راهروي مورد نظر،مي بايست از آيينه استفاده کرد. بدين ترتيب نور تابانده شده توسط چراغ قوه (با يک زاويه خاص) از نقطه اي به نقطه اي ديگر حرکت کرده (جهش کرده و طول مسيرراهرو را طي خواهد کرد). عمليات فوق مشابه آنچيزي است که در فيبر نوري انجام ميگيرد.

نور، در کابل فيبر نوري از طريق هسته (نظير راهروي مثال ارائه شده) و توسط جهش هاي پيوسته با توجه به سطح آبکاري شده(Cladding) (مشابه ديوارهاي شيشه اي مثال ارائه شده) حرکت مي کند.(مجموع انعکاس داخلي). با توجه به اينکه سطح آبکاري شده ، قادر به جذب نور موجود در هسته نمي باشد، نور قادر به حرکت درمسافت هاي طولاني مي باشد. برخي از سيگنا ل هاي نوري بدليل عدم خلوص شيشه موجود ، ممکن است دچار نوعي تضعيف در طول هسته گردند. ميزان تضعيف سيگنال نوري به درجه خلوص شيشه و طول موج نور انتقالي دارد. ( مثلا” موج با طول ٨٥٠نانومتر بين ٦٠ تا ٧٥ درصد در هر کيلومتر ، موج با طول ١٣٠٠ نانومتر بين ٥٠ تا ٦٠درصد در هر کيلومتر ، موج با طول ١٥٥٠ نانومتر بيش از ٥٠ درصد در هر کيلومتر)

2-4-3- سيستم رله فيبر نوري

بمنظور آگاهي از نحوه استفاده فيبر نوري درسيستم هاي مخابراتي ، مثالي را دنبال خواهيم کرد که مربوط به يک فيلم سينمائي و يا مستند در رابطه با جنگ جهاني دوم است . در فيلم فوق دو ناوگان دريائي که بر روي سطح دريا در حال حرکت مي باشند ،نياز به برقراري ارتباط با يکديگر در يک وضعيت کاملا” بحراني و توفاني را دارند.

يکي از ناوها قصد ارسال پيام براي ناو ديگر را دارد.کاپيتان ناو فوق پيامي براي يک ملوان که بر روي عرشه کشتي مستقر است، ارسال مي دارد. ملوان فوق پيام دريافتي را به مجموعه اي از کدهاي مورس (نقطه و فاصله) ترجمه مي نمايد. در ادامه ملوان مورد نظر با استفاده از يک نورافکن اقدام به ارسال پيام براي ناو ديگر مي نمايد.يک ملوان بر روي عرشه کشتي دوم، کدهاي مورس ارسالي را مشاهده مي نمايد. درادامه ملوان فوق کدهاي فوق را به يک زبان خاص ( مثلاً انگليسي) تبديل و آنها رابراي کاپيتان ناو ارسال مي دارد. فرض کنيد فاصله دو ناو فوق از يکديگر بسيار زياد (هزاران مايل) بوده و بمنظور برقراي ارتباط بين آنها از يک سيستم مخابراتي مبتني برفيبر نوري استفاده گردد.

سيستم رله فيبر نوري از عناصر زير تشکيل شده است:

* فرستنده . مسئول توليد و رمزنگاري سيگنال هاي نوري است.

* فيبر نوري مديريت سيکنال هاي نوري در يک مسافت را برعهده مي گيرد.

* بازياب نوري . به منظور تقويت سيگنالهاي نوري در مسافت هاي طولاني استفاده مي گردد.

* دريافت کننده نوري . سيگنا ل هاي نوري را دريافت و رمزگشائي مي نمايد.

در ادامه به بررسي هر يک از عناصر فوق خواهيم پرداخت.

فرستنده

وظيفه فرستنده، مشابه نقش ملوان بر روي عرشه کشتي ناو فرستنده پيام است.فرستنده سيگنال هاي نوري را دريافت و دستگاه نوري را بمنظور روشن و خاموششدن در يک دنباله مناسب ( حرکت منسجم ) هدايت مي نمايد. فرستنده، از لحاظ فيزيکي در مجاورت فيبر نوري قرار داشته و ممکن است داراي يک لنز بمنظور تمرکز نور در فيبر باشد. ليزرها داراي توان بمراتب بيشتري نسبت به LEDمي باشند. قيمت آنها نيز در مقايسه با LEDبمراتب بيشتراست. متداولترين طول موج سيگنال هاي نوري، ٨٥٠ نانومتر، ١٣٠٠ نانومتر و ١٥٥٠ نانومتر است.

بازياب (تقويت کننده) نوري

همانگونه که قبلا” اشاره گرديد، برخي از سيگنال ها در موارديکه مسافت ارسال اطلاعات طولاني بوده (بيش از يک کيلومتر) و يا از مواد خالص براي تهيه فيبر نوري(شيشه) استفاده نشده باشد، تضعيف و از بين خواهند رفت. در چنين مواردي وبمنظور تقويت (بالا بردن) سيگنال هاي نوري تضعيف شده از يک يا چندين ” تقويتکننده نوري “استفاده مي گردد. تقويتکننده نوري از فيبرهاي نوري متعدد بهمراه يک روکش خاص(doping) تشکيل مي گردند. بخش دوپينگ با استفاده از يک ليزر پمپ مي گردد . زمانيکه سيگنال تضعيف شده به روکش دوپينگي مي رسد، انرژي ماحصل ازليزر باعث مي گردد که مولکول هاي دوپينگ شده، به ليزر تبديل مي گردند. مولکولهاي دوپينگ شده در ادامه باعث انعکاس يک سيگنال نوري جديد و قويتر با همان خصايص سيگنال ورودي تضعيف شده ، خواهند بود( تقويت کننده ليزري)

دريافت کننده نوري

وظيفه دريافت کننده ، مشابه نقش ملوان بر روي عرشه کشتي ناو دريافت کننده پيام است. دستگاه فوق سيگنال هاي ديجيتالي نوري را اخذ و پس از رمزگشائي ، سيگنالهاي الکتريکي را براي ساير استفاده کنندگان کامپيوتر ، تلفن و … ارسال مي نمايد. دريافت کننده بمنظور تشخيص نور از يک”فتوسل” و يا “فتوديود” استفاده مي کند.

3-4-3- مزاياي فيبر نوري

فيبر نوري در مقايسه با سيم هاي هاي مسي داراي مزاياي زير است:

* ارزانتر. هزينه چندين کيلومتر کابل نوري نسبت به سيم هاي مسي کمتر است.

* نازکتر. قطر فيبرهاي نوري بمراتب کمتر از سيم هاي مسي است.

* ظرفيت بالا . پهناي باند فيبر نوري بمنظور ارسال اطلاعات بمراتب بيشتر از سيم مسي است.

* تضعيف ناچيز. تضعيف سيگنال در فيبر نوري بمراتب کمتر از سيم مسي است.

* سيگنال هاي نوري . برخلاف سيگنال هاي الکتريکي در يک سيم مسي ، سيگنا ل ها ي نوري در يک فيبر تاثيري بر فيبر ديگر نخواهند داشت.

* مصرف برق پايين . با توجه به سيگنال ها در فيبر نوري کمتر ضعيف مي گردند، بنابراين مي توان از فرستنده هائي با ميزان برق مصرفي پايين نسبت به فرستنده هاي الکتريکي که از ولتاژ بالائي استفاده مينمايند، استفاده کرد.

* سيگنال هاي ديجيتال . فيبر نوري مناسب بمنظور انتقال اطلاعات ديجيتالي است.

* غير اشتعال زا . با توجه به عدم وجود الکتريسيته، امکان بروز آتش سوزي وجود نخواهد داشت.

* سبک وزن . وزن يک کابل فيبر نوري بمراتب کمتر از کابل مسي (قابل مقايسه) است.

* انعطاف پذير . با توجه به انعظاف پذيري فيبر نوري و قابليت ارسال و دريافت نور از آنان، در موارد متفاوت نظير دوربين هاي ديجيتال با موارد کاربردي خاص مانند : عکس برداري پزشکي، لوله کشي و استفاده مي گردد.

با توجه به مزاياي فراوان فيبر نوري، امروزه از اين نوع کابل ها در موارد متفاوتي استفاده مي شود. اکثر شبکه هاي کامپيوتري و يا مخابرات ازراه دور در مقياس وسيعي ازفيبر نوري استفاده مي نمايند.

5-3- نحوه عملکرد خطوط T 1

اکثر شما با يک خط مخابراتي معمولي آشنا هستيد. در اين نوع خطوط از يک زوج سيم مسي که مسئوليت انتقال صوت را به صورت سيگنال هاي آنالوگ برعهده دارد،استفاده مي گردد. زماني که اين نوع خطوط را به يک مودم معمولي متصل مي نمائيم،امکان انتقال داده تا ٣٠ کيلو بيت در ثانيه فراهم مي گردد.

با توجه به تحولات گسترده در عرصه مخابراتي، اکثر شرکت هاي مخابراتي درصددانتقال تمامي ترافيک صوتي خود به صورت ديجيتال در مقابل آنالوگ مي باشند. در اين رابطه مي بايست خط آنالوگ شما به يک سيگنال ديجيتال تبديل گردد. بدين منظور درهر ثانيه ٨٠٠٠ الگو و با دقت هشت بيت، نمونه برداري مي گردد (٦٤،٠٠٠ بيت درثانيه). در حال حاضر به منظور انتقال داده هاي ديجيتال عموماً از فيبرنوري استفاده مي گردد. در اين رابطه شرکت هاي مخابراتي از گزينه هاي متفاوتي در خصوص ظرفيت هر خط فيبر نوري، استفاده مي نمايند. در صورتي که محل کار شما از يک خط T1 استفاده مي نمايد، نشاندهنده اين موضوع است که شرکت مخابرات و ساير شرکت هاي عرضه کننده سرويس فوق، يک خط فيبرنوري را تا محل اداره شما آماده نموده اند.(يک خط T1 ممکن است به صورت مسي نيز ارائه گردد). يک خط T1 قادر به حمل ٢٤ کانال صوتي ديجيتال و يا انتقال داده با ميزان 544/1 مگابيت در هر ثانيه است.

در صورتي که خط T1به منظور مبادلات تلفني استفاده مي گردد، خط فوق به سيستم تلفن اداره شما متصل مي گردد. در صورتي که از خط T 1 به منظور انتقال داده استفاده مي گردد، خط فوق به روتر شبکه متصل مي گردد.

يک خط T1 قادر به حمل حدود ١٩٢،٠٠٠ بايت در هر ثانيه است (٦٠ مرتبه بيش از يک مودم معمولي). ضريب اعتماد به اينگونه خطوط در مقايسه با يک مودم آنالوگ بمراتب بيشتر است. يک خط T1 مي تواند به صورت مشترک توسط کاربران متعددي استفاده شود (با توجه به نوع استفاده کاربران). مثلا” در صورت استفاده معمولي از اينترنت، صدها کاربر قادر به استفاده مشترک از يک خط T1 مي باشند. در صورتي که تمامي کاربران فايل هاي 3 MP را Download نموده و يا فايل هاي ويدئوئي را بطور را همزمان مشاهده نمايند، ظرفيت و پهناي باند موجود جوابگو نخواهد بود، گرچه احتمال تحقق چنين شرايطي در يک مقطع زماني خاص و بطور همزمان، کم مي باشد.

يک شرکت بزرگ به چيزي بيش از يک خط T1 نياز خواهد داشت. جدول زير برخي از گزينه هاي متداول را نشان مي دهد:

| معادل | نوع خط |

| ٦٤ کيلوبيت در هر ثانيه | DS 0 |

| معادل دو خط DS 0 به اضافه سيگنالينگ (16 کيلوبيت در هر ثانيه) و يا ١٢٨ کيلو بيت در ثانيه | ISDN

|

| 1544 مگابيت در هر ثانيه(معادل خط DS 0) | T1 |

| 232/43 مگابيت در هر ثانيه (معادل28 خط T1) | T3 |

| ١٥٥ مگابيت در هر ثانيه(معادل 84 خط T1) | OC3 |

| ٦٢٢ مگابيت در هر ثانيه(معادل 4 خط OC 3) | OC12 |

| 5/2 گيگابيت در هر ثانيه(معادل 4 خط OC 12) | OC48 |

| 6/9 گيگابيت در هر ثانيه(معادل 4 خط OC48) | OC192 |

جدول 1-3 – نیازمندیهای یک شرکت بزرگ

6-3- فوايد تکنولوژی wireless

تکنولوژی wireless به کابر امکان استفاده از دستگاه های متفاوت ، بدون نياز به سيم يا کابل ، در حال حرکت را می دهد.شما می توانيد صنوق پست الکترونيکی خود را بررسی کنيد، بازار بورس را زير نظر بگيريد، اجناس مورد نياز را خريداری کنيد و يا حتی برنامه تلويزيون مورد علاقه خود را تماشا کنيد.بسياری از زمينه های کاری از جمله مراقبت های پزشکی، اجرا قوانين و سرويس های خدماتی احتياج به تجهيزاتWireless دارند . تجهيزات Wireless به شما کمک می کند تا تمام اطلاعات را به راحتی برای مشتری خود به نمايش در بياوريد.از طرفی می توانيد تمامی کارهای خود را در حال حرکت به سادگی به روز رسانی کنيد و آن را به اطلاع همکاران خود برسانيد.تکنولوژی Wireless در حال گسترش است تا بتواند ضمن کاهش هزينه ها، به شما امکان کار در هنگام حرکت را نيز بدهد.در مقايسه با شبکه های بی سيمی ، هزينه نگهداری شبکه های Wireless کمترمی باشد . شما می توانيد از شبکه های Wireless برای انتقال اطلاعات از روی درياها، کوهها و … استفاده کنيد و اين در حالی است که برای انجام کار مشابه توسط شبکه های سيمی، کاری مشکل در پيش خواهيد داشت .

7-3- سیستم های wireless

سيستم Wireless می توانند به سه دسته اصلی تقسيم شوند :

– سيستم های Wireless ثابت : از امواج راديويی استفاده می کند و خط ديد مستقيم برای برقراری ارتباط لازم دارد. بر خلاف تلفن های همراه و يا ديگر دستگاههای Wirelessاين سيستم ها از آنتن های ثابت استفاده می کنند و به طور کلی میتوانند جانشين مناسبی برای شبکه های کابلی باشند و می توانند برای ارتباطات پرسرعت اينترنت و يا تلويزيون مورد استفاده قرار گيرند.امواج راديويی وجود دارند که می توانند اطلاعات بيشتری را انتقال دهند و در نتيجه از هزينه ها می کاهند .

-سيستم Wireless قابل حمل : دستگاهی است که معمولا خارج از خانه، دفتر کار و يا در وسايل نقليه مورد استفاده قرار می گيرند.نمونه های اين سيستم عبارتند از تلفن های همراه، نوت بوکها، دستگاه های پيغام گير و PDA ها. اين سيستم از مايکروويو و امواج راديويی جهت انتقال اطلاعات استفاده می کند .

سیستمWireless مادون قرمز : اين سيستم از امواج مادون قرمز جهت انتقال سيگنالهايی محدود بهره می برد.اين سيستم معمولا در دستگاه های کنترل از راه دور، تشخيص دهنده های حرکت، و دستگاه های بي سيم کامپيوترهای شخصی استفاده می شود.با پيشرفت حاصل در سالهای اخير، اين سيستم ها امکان اتصال کامپيوتر های نوت بوک و کامپيوتر های معمول به هم را نيز می دهند و شما به راحتی می توانيد توسط اين نوع از سيستم های Wireless شبکه های داخلی راه اندازی کنيد .

8-3- آینده wireless

نسل سوم شبکه ها، G3، نسل آينده شبکه های Wireless نامگذاری شده است. سيستم های G3 کمک می کنند تا صدا و تصوير و داده را با کيفيت مناسب و به سرعت انتقال دهيم. پيش بينی IDC برای کاربردی شدن G3 سال 2004 می باشد و تا آن موقع در حدود 29 ميليون کاربر (m –commerce, mobile commerce) در آمریکا وجود خواهند داشت . از طرفی IBM معتقد است که بازار کلی تجهيزات Wireless در سال 2003 به رقمی بالغ بر 83 بيليون دلار خواهد رسيد.

معماری شبکه های محلی بی سيم

استاندارد 802.11 b به تجهيزات اجازه میدهد که به دو روش ارتباط در شبکه برقرار شود. این دو روش عبار تند از برقرار ی ارتباط به صورت نقطه به نقطه –همان گونه در شبکه های Ad hoc به کار می رود- و اتصال به شبکه از طریق نقاط تماس یا دسترسی (AP=Access Point) .

معماری معمول در شبکه های محلی بی سيم بر مبنای استفاده از AP است. با نصب یک AP عملاً مرزهای یک سلول مشخص میشود و با روشهایی می توان یک ، سخت افزار مجهز به امکان ارتباط بر اساس استاندارد 802.11 bرا ميان سلول های مختلف حرکت داد. گستره ای که یک AP پوشش می دهد را BSS (Basic Service Set) می نامند.

مجموعه ی تمامی سلول های یک ساختار کلی شبکه، که ترکيبی از BSSهای شبکه است، را ESS(Extended Service Set) می نامند. با استفاده از ESS می توان گستره ی وسيع تری را تحت پوشش شبکه ی محلی بی سيم درآورد.

در سمت هریک از سخت افزارها که معمولاً مخدوم هستند، کارت شبکه یی مجهز به یک مودم بی سيم قرار دارد که با APارتباط را برقرار میکند AP علاوه بر ارتباط با چند کارت شبکه ی بی سيم، به بستر پرسرعتتر شبکه ی سيمی مجموعه نيز متصل است واز این طریق ارتباط ميان مخدوم های مجهز به کارت شبکه ی بی سيم و شبکه ی اصلی برقرار می شود.

آشنایی با شبکه های Wireless

آشنایی با شبکه های Wireless

Wireless به تکنولوژي ارتباطي اطلاق مي شود که در آن از امواج راديويي، مادون قرمز و مايکروويو ، به جاي سيم و کابل ، براي انتقال سيگنال بين دو دستگاه استفاده مي شود.از ميان اين دستگاه ها مي توان پيغامگيرها، تلفن هاي همراه، کامپيوتر هاي قابل حمل، شبکه هاي کامپيوتري، دستگاه هاي مکان ياب، سيستم هاي ماهواره اي و PDA ها را نام برد.تکنولوژي Wireless به سرعت در حال پيشرفت است و نقش کليدي را در زندگي ما در سرتاسر دنيا ايفا مي کند.

1-2- شبکه های بدون کابل

شبکه های بدون کابل یکی از چندین روش موجود به منظور اتصال چند کامپیوتر به یکدیگر و ایجاد یک شبکه کامپیوتری است . در شبکه های فوق برای ارسال اطلاعات بین کامپیوترهای موجود در شبکه از امواج رادیویی استفاده می شود .

1-1-2- مباني شبکه هاي بدون کابل

تکنولوژي شبکه هاي بدون کابل از ايده” ضرورتي به کابل ها ي جديدنمي باشد”، استفاده مي نمايند. در اين نوع شبکه ها، تمام کامپيوترها با استفاده از سيگنال هائي راديوئي اقدام به انتشار اطلاعات مورد نظر براي يکديگر مي نمايند. اين نوع شبکه ها داراي ساختاري ساده بوده و براحتي مي توان يک کامپيوتر متصل به اين نوع ازشبکه ها را مکان هاي ديگر استقرار و کماکن از امکانات شبکه بهره مند گرديد مثلا” درصورتي که اين نوع شبکه ها را در يک فضاي کوچک نظير يک ساختمان اداري ايجاد کرده باشيم و داراي يک کامپيوتر laptopباشيم که از کارت شبکه مخصوص بدون کابل استفاده مي نمايد، در هر مکاني از اداره مورد نظر که مستقر شده باشيم با استفاده از Laptopمي توان بسادگي به شبکه متصل و از امکانات مربوطه استفاده کرد.

شبکه هاي کامپيوتري از نقظه نظر نوع خدمات وسرويس دهي به دو گروه: نظير به نظيرو سرويس گيرنده / سرويس دهنده نقسيم مي گردند. در شبکه هاي نظير به نظير هرکامپيوتر قادر به ايفاي وظيفه در دو نقش سرويس گيرنده و سرويس دهنده در هرلحظه است. در شبکه هاي سرويس گيرنده / سرويس دهنده، هر کامپيوتر صرفا” مي تواند يک نقش را بازي نمايد.) سرويس دهنده يا سرويس گيرنده )در شبکه هاي بدون کابل که بصورت نظير به نظير پيادهسازي مي گردنند، هر کامپيوتر قادر به ارتباط مستقيم با هر يک از کامپيوترهاي موجود در شبکه است. برخي ديگر از شبکه هاي بدون کابل بصورت سرويس گيرنده / سرويس دهنده، پياده سازي مي گردند. اين نوع شبکه ها داراي يک Access pointمي باشند.

دستگاه فوق يک کنترل کننده کابلي بوده و قادر به دريافت و ارسال اطلاعات به آداپتورهاي بدون کابل (کارت هاي شبکه بدون کابل) نصب شده در هر يک ازکامپيوترها مي باشند.

2-2- انواع شبکه های بی سیم :

چهار نوع متفاوت از شبکه هاي بدون کابل وجود دارد (از کند و ارزان تا سريع وگران )

BlueTooth *

IrDA *

SWAP) * HomeRF)

(Wi-Fi WECA) *

شبکههاي Bluetooth در حال حاضر عموميت نداشته و بنظر قادر به پاسخگوئي به کاربران براي شبکه ها ي با سرعت بالا نمي باشند. IrDA(Infrared Data Association) استانداردي به منظور ارتباط دستگاههائي است که از سيگنال ها ي نوري مادون قرمز استفاده مي نمايند. استاندارد فوق نحوه عمليات کنترل از راه دور،( توليد شده توسط يک توليد کننده خاص) و يک دستگاه راه دور (توليد شده توسط توليد کننده ديگر) را تبين مي کند. دستگاههاي IrDA از نورمادون قرمز استفاده مي نمايند.

قبل از بررسي مدل هاي Wi-Fi و SWAP لازم است که در ابتدا با استاندارد اوليه اي که دو مد ل فوق بر اساس آنها ارائه شده اند ، بيشتر آشنا شويم. اولين مشخصات شبکه هاي اترنت بدو ن کابل با نام IEEE 802.11 توسط موسسه IEEEعرضه گرديد. در استاندارد فوق دو روش به منظور ارتباط بين دستگاهها با سرعت دو مگابيت در ثانيهمطرح شد. دو روش فوق بشرح زير مي باشند:

(Direct-sequence spread spectrum )DSSS *

(Frequency-hopping spread spectrum )FHSS *

دو روش فوق از تکنولوژي FSK(Frequency-shift keying) استفاده مي نمايند. همچنين دو روش فوق از امواج راديوئي Spread-spectrum در محدوده4 / 2 گيگاهرتز استفاده مي نمايند.

Spread Spectrum بدين معني است که داده مورد نظر براي ارسال به بخش هاي ، کوچکتر تقسيم و هر يک از آنها با استفاده از فرکانس هاي گسسته قابل دستيابي در هر زمان ، ارسال خواهند شد. دستگاههائي که از DSSSاستفاده مي نمايند، هر بايت داده را به چندين بخش مجزا تقسيم و آنها را بصورت همزمان با استفاده از فرکانس هاي متفاوت، ارسال مي دارند.

DSSSاز پهناي باند بسيار بالائي استفاده مي نمايد( تقريبا” ٢٢ مگاهرتز) دستگاههائي که از FHSSاستفاده مي نمايند، دريک زمان پيوسته کوتاه ، اقدام به ارسال داده کرده و با شيفت دادن فرکانس (hop) بخش ديگري از اطلاعات را ارسال مي نمايند. با توجه به اينکه هر يک از دستگاههاي FHSSکه با يکديگر مرتبط مي گردند، بر اساس فرکانس مربوطه اي که مي بايست Hopنمايند و از هر فرکانس در يک بازه زماني بسيار کوتاه استفاده مي نمايند(حدودا ٤٠٠ ميلي ثانيه)، بنابراين مي توان از چندين شبکه FHSS در يک محيط استفاده کرد(بدون اثرات جانبي). دستگاههاي FHSS صرفاً داراي پهناي باند يک مگاهرتز و يا کمتر مي باشند.

*SWAP و HomeRF

HomeRF ، اتحاديه اي است که استانداري با نامSWAP (Shared Wireless Access protocol) را ايجاد نموده است . داراي شش کانال صوتي متفاوت بر اساس استاندارد DECT و 11,802 است .دستگاههاي SWAP در هر ثانيه hop 50 ايجاد و در هر ثانيه قادر به ارسال يک مگابيت در ثانيه مي باشند. در برخي از مدل ها ميزان ارسال اطلاعات تا دو مگابيت در ثانيه هم مي رسد. توانائي فوق ارتباط مستقيم به تعداد اينترفيس هاي موجود در مجيط عملياتي دارد. مزاياي SWAPعبارتند از:

* قيمت مناسب

* نصب آسان

* به کابل هاي اضافه نياز نخواهد بود

* داراي Access point نيست

* داراي شش کانال صوتي دو طرفه و يک کانال داده است

* امکان استفاده از ١٢٧ دستگاه در هر شبکه وجود دارد.

*امکان داشتن چندين شبکه در يک محل را فراهم مي نمايد.

*امکان رمزنگاري اطلاعات به منظور ايمن سازي داده ها وجود دارد.

برخي از اشکالات SWAP عبارتند از:

* داراي سرعت بالا نيست (در حالت عادي يک مگابيت در ثانيه)

*داراي دامنه محدودي است ( ٧٥ تا ١٢٥ فوت / ٢٣ تا ٣٨ متر)

* با دستگاههاي FHSS سازگار نيست.

*دستگاههاي داراي فلز و يا وجود ديوار مي تواند باعث افت ارتباطات شود.

* استفاده در شبکه هاي کابلي مشکل است.

تراتسيور بدون کابل واقعي بهمراه يک آنتن کوچک در يک کارت PCI , ISA و يا PCMCIA ايجاد ( ساخته ) مي گردد. در صورتي که از يک کامپيوتر Laptopاستفاده مي شود، کارت PCMCIA بصورت مستقيم به يکي از اسلات هاي PCMCIAمتصل خواهد شد. در کامپيوترهاي شخصي، مي بايست از يک کارت اختصاصي ISA ،کارت HomeRF PCI و يا يک کارت PCMCIAبه همراه يک آداپتور مخصوص، استفاده کرد. با توجه به ضرورت استفاده از کارت هاي اختصاصي، صرفا” کامپيوترها را مي توان در يک شبکه SWAPاستفاده کرد. چاپگرها و ساير وسائل جانبي مي بايست مستقيما” به يک کامپيوتر متصل و توسط کامپيوتر مورد نظر به عنوان يک منبع اشتراکي مورداستفاده قرار گيرند.

اکثر شبکه هاي SWAP بصورت “نظير به نظير” مي باشند. برخي از توليدکنندگان اخيرا” به منظور افزايش دامنه تاثير پذيري در شبکه هاي بدون کابل Access pointهائي را به بازار عرضه نموده اند. شبکه هاي HomeRfنسبت به ساير شبکه هاي بدون کابل، داراي قيمت مناسب تري مي باشند.

* WECA و Wi-Fi

WECA (Alliance Compatibility Wireless Ethernet) رويکرد جديدي را نسبت به HomeRF ارائه نموده است . Wi-Fi، استانداردي است که به تمام توليدکنندگان براي توليد محصولات مبتي بر استاندارد IEEE11,802تاکيد مي نمايد. مشخصات فوق FHSS را حذف و تاکيد بر استفاده از DSSS دارد . ( بدليل ظرفيت بالا در نرخ انتقال اطلاعات) بر اساس IEEE 802.11b ، هر دستگاه قادر به برقراري ارتباط با سرعت يازده مگابيت در ثانيه است. در صورتي که سرعت فوق پاسخگو نباشد بتدريج سرعت به5/5 مگابيت در ثانيه ، دو مگابيت در ثانيه و نهايتا” به يک مگابيت در ثانيه تنزل پيدا خواهد کرد. بدين ترتيب شبکه از صلابت و اعتماد بيشتري برخوردارخواهد بود.

مزاياي Wi-Fiعبارتند از :

* سرعت بالا (يازده مگابيت در ثانيه)

* قابل اعتماد

* داراي دامنه بالائي مي باشند ( 000,1 فوت يا ٣٠٥ متر در قضاي باز و ٢٥٠ تا ٤٠٠ فوت / ٧٦ تا ١٢٢ متر در فضاي بسته)

* با شبکه هاي کابلي بسادگي ترکيب مي گردد.

* با دستگاههاي DSSS 802.11 (اوليه ) سازگار است.

برخي از اشکالات Wi-Fiعبارتند از:

* گران قيمت مي باشند.

* پيکربندي و تنظيمات آن مشکل است.

* نوسانات سرعت زياد است.

Wi-Fi سرعت شبکه هاي اترنت را بدون استفاده از کابل در اختيار قرار مي دهد. کارت هاي سازگار با Wi-Fi به منظور استفاده در شبکه هاي ” نظير به نظير ” وجود دارد، ولي معمولا Wi-Fi به Access point نياز خواهد داشت. اغلب Access Point داراي يک اينترفيس به منظور اتصال به يک شبکه کابلي اترنت نيز مي باشند. اکثر ترانسيورهاي Wi-Fi بصورت کارت هاي PCMCIA عرضه شده اند. برخي از توليدکنندگان کارت هايPCI و يا ISA را نيز عرضه نموده اند.

با گسترش شهرها و بوجود آمدن فاصله هاي جغرافيايي بين مراكز سازمان ها و شركت ها و عدم رشد امكانات مخابراتي با رشد نياز ارتباطي داخل كشور ، يافتن راه حل و جايگزين مناسب جهت پياده سازي اين ارتباط شديدا احساس مي شود كه در اين زمينه سيستم هاي مبتني بر تكنولوژي بي سيم انتخاب مناسبي مي باشد .

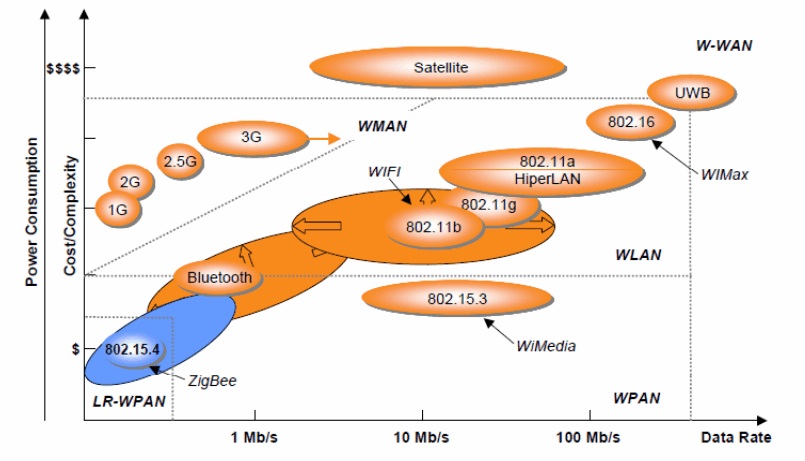

3-2- تقسیم بندی شبکه های بی سیم از لحاظ بعد جغرافیایی :

با گسترش شهرها و بوجود آمدن فاصله هاي جغرافيايي بين مراكز سازمان ها و شركت ها و عدم رشد امكانات مخابراتي با رشد نياز ارتباطي داخل كشور ، يافتن راه حل و جايگزين مناسب جهت پياده سازي اين ارتباط شديدا احساس مي شود كه در اين زمينه سيستم هاي مبتني بر تكنولوژي بي سيم انتخاب مناسبي مي باشد.

PAN يا Personal Arean Network :

سيستم هاي بي سيم كه داراي برد و قدرت انتقال پايين هستند را شامل مي شود كه اين ارتباط غالبا بين افراد برقرار مي شود. نمونه اين تكنولوژي در سيستم ها Infrared براي ارتباط نقطه به نقطه دو شخص و يا Bluethooth براي ارتباط يك نقطه به چند نقطه جهت ارتباط يك شخص به چند شخص مي باشد. استاندارد مورد استفاده در اين محدوده كاربرد IEEE 802.15 مي باشد.

LAN يا Local Area Netwok :

در اين دسته بندي سيستم هاي بي سيم از استاندارد IEEE 802.11 استفاده مي كنند. اين محدوده كاربري معادل محدوده شبكه هاي LAN باسيم بوده كه برپايه تكنولوي بي سيم ايجاد شده است.

MAN يا Metropolitan Area Netwok :

سيستم هاي بي سيم از استاندارد IEEE 802.16 استفاده مي كنند. محدوده پوشش فراتر از محدوده LAN بوده و قالبا چندين LAN را شامل مي شود. سيستم هاي WIMAX اوليه مبتني بر اين استاندارد هستند.

WAN يا Wide Area Netwok :

سيستم هاي بي سيم مبتني بر استاندارد IEEE 802.16e هستند كه به IEEE 802.20 نيز شهرت يافته اند. سيستم هاي WIMAX در ابعاد كلان و بدون محدوديت حركتي در اين محدوده كار مي كنند.

4-2- شبکه های موردی بی سیم (Wireless Ad Hoc Networks)

یک شبکه موردی بیسیم یک شبکه بیسیم غیرمتمرکز است. این شبکه شامل مجموعهای از گره های توزیعشده است که بدون هیچ زیرساخت یا مدیریت مرکزی، یک شبکه موقت را تشکیل میدهند. در این شبکهها، هیچ زیرساختی مثل مسیریاب یا نقطه دسترسی وجود ندارد، بلکه گرهها به طور مستقیم با هم ارتباط برقرار میکنند و هر گره از طریق ارسال دادهها برای سایر گرهها در مسیریابی شرکت میکند. در شبکههای موردی، گرهها میتوانند هم به عنوان مسیریاب و هم به عنوان میزبان عمل کنند. شبکه موردی به دستگاهها این امکان را می دهد که در هر زمان و در هر مکان بدون نیاز به یک زیرساخت مرکزی با یکدیگر ارتباط برقرار کنند.

اولین شبکههای موردی بیسیم، شبکههای رادیویی بسته (PRNETS) بودند که توسط سازمان DARPA در دهه 1970 ایجاد شدند. شبکههای موردی به دلایل نظامی به وجود آمدند اما امروزه در صنعت و بسیاری از مقاصد غیرنظامی استفاده میشوند.

به دلیل تحرک گرهها، توپولوژی شبکه پویا و متغیر میباشد. بنابراین، با توجه به این که گرهها می توانند به طور پیوسته موقعیت خود را تغییر دهند، به یک پروتکل مسیریابی که توانایی سازگاری با این تغییرات را داشته باشد، نیاز دارد. در یک شبکه موردی، گرهها از طریق لینکهای بیسیم به هم متصل شدهاند. از آنجایی که لینکها میتوانند در هر زمان متصل یا منفصل شوند، یک شبکه باید قادر باشد خود را با ساختار جدید تطبیق دهد. یک مسیر دنبالهای از لینکها است که دو گره را به هم متصل میکند.

برخلاف شبکههای زیرساخت، در شبکههای موردی، مسیریابی به صورت چندگامی است. در شبکههای زیرساخت، کاربر تنها در یک گام با ایستگاه مرکزی ارتباط برقرار میکند و ایستگاه مرکزی، پیام مربوطه را به کاربر دیگر میرساند. اما در شبکههای موردی، یک کاربر از طریق چند گام با کاربر دیگر ارتباط برقرار میکند. گامها گرههای میانی هستند که وظیفهشان تقویت و ارسال پیامها از مبدا به مقصد است. گرههایی که در حوزه ارتباطی یکدیگر قرار دارند، مستقیما از طریق لینکهای بی سیم با هم ارتباط برقرار می کنند و گرههایی که از هم دورند، پیامشان از طریق گرههای میانی تقویت و ارسال می شود تا به گره مقصد برسد.