در این پست به چگونگی انجام پیکربندی های ساده بر روی سوییچ های فیبر خواهیم پرداخت. مبنای این آموزش Zoning و تنظیمات مربوط به سطح دسترسی های میان HBA Host Bus Adapter های بر روی سرورها و HBA های سمت Storage Array خواهد بود.

نمونه ای که ما بر روی آن بحث میکنیم دارای چهار عدد سرورهای VMware ESX که هر کدام دارای دو کارت HBA می باشند که بصورت ضربدری متصل شده اند و به دو عدد سوییچ فیبر وصل شده اند.

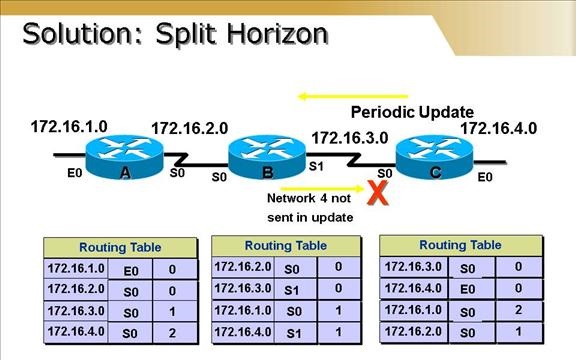

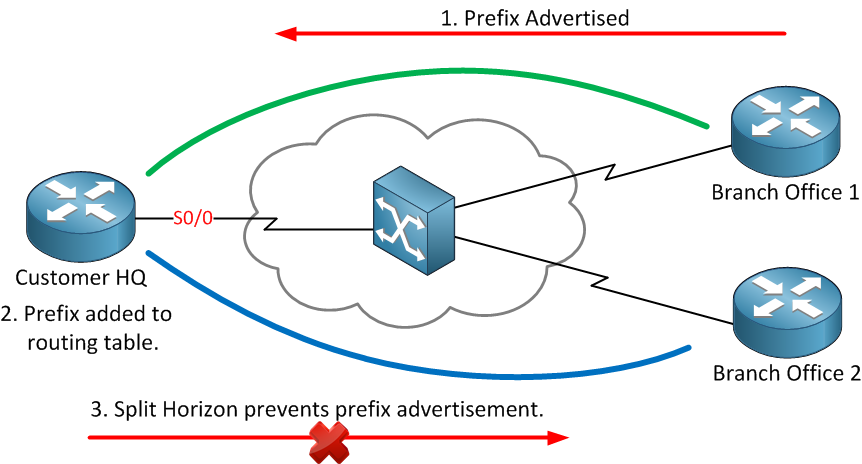

در تصویر زیر دید کلی از محیط نصب را خواهیم دید مسیردهی ایده آل زمانی است که ما Node Name یا World Wide Node Name WWNN و شماره پورتها یا همان World Wide Port Name هر آداپتور را داشته باشیم و به بیان دیگر لازمه این کار این است که ما بدانیم کدام پورت با کدام WWNN ارتباط دارند.

در بالا WWPN و WWNN سرورها برای انجام Zoning در سوییچهای فیبر مورد نیاز می باشد. راه اندازی این قابلیت به امن تر شدن محیط و نیز اعمال محدودیت های لازم و مدیریت آسان و قابل درک کمک خواهد کرد. با راه اندازی این قابلیت دیگر هیچ درگیری ذهنی در خصوص نحوه تخصیص

LUN ها که بسیار به هم شبیه هستند و یا دارای کارکرد های مشابه هستند نخواهید داشت و ترکیب این دو پیکربندی باعث کانفیگ کردن ایده آل برای محیط شبکه SAN می باشد. شبکه ما دارای دو عدد سوییچ فیبر می باشد و دارای اطلاعات متفاوت WWNN و WWPN و Name و Alias و … می باشند.

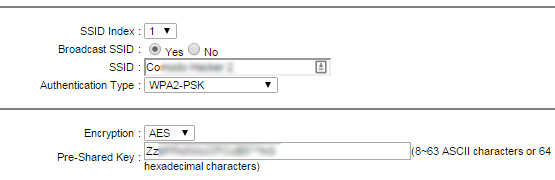

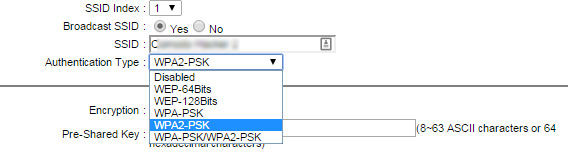

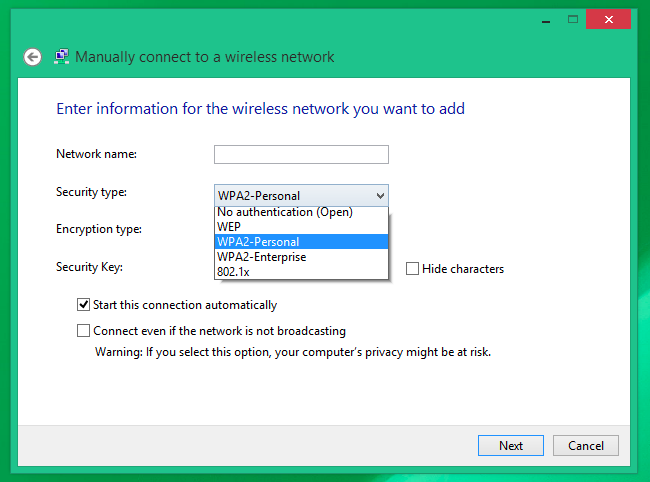

ما از طریق یک Browser به سوییچ وصل می شویم البته قبلا باید یک آدرس IP بر روی کنسول آن ست کنیم و یا تولید کننده آن سوییچ یک آدرس IP بر روی آن بصورت پیش فرض ست شده است.

نام کاربری و کلمه عبور را وارد می کنیم

کنسول مدیریتی بصورت ذیل خواهد بود در این کنسول کلیات سوییچ و پورتهای استفاده شده و وضعیت کلی آنها را مشاهده می کنیم.

بر روی دکمه Switch Admin کلیک می کنیم تا بتوانیم تنظیمات پایه را روی سوییچ انجام دهیم.

چگونگی تغییر نام سوییچ و یا تغییر آدرس IP سوییچ و آپدیت Firmware سوییچ ها با یک نسخه مشخص و استفاده ار لایسنس ها و یا تغییر پسورد USERID و نیز ایجاد کاربران جدید را در این مرحله می بینید. کلیه این قابلیت ها در تب های Switch – Network – Firmware – Download – License – User و با کلیک کردن بر روی گزینه Apply انجام می گیرد.

تغییرات کلی در وضعیت به ما اطلاع داده می شود و بدلیل اینکه این تغییرات را تایید کرده ایم ثبت و یادداشت کردن آنها ضروری می باشد.

ما از قبل اسم را تصحیح کرده ایم.

اگر ما کاربری از نوع Port Admin باشیم می توانیم کلیه پورتهای موجود بر روی این سوییچ و یا سوییچ های دیگر را مدیریت کنیم.

از آنجا که پورتهای مشخص شده برای این کار داریم با پیش فرض Port Disabled کار را آغاز می کنیم و در این نمونه پورتهای سوییچ و خارجی بصورت Disabled می باشند و ما می توانیم پورتهای مورد دلخواه را از طریق گزینه Persistent Enableروی آن Enable کنیم. در این حالت ما هیچ سرور وصل شده ای به پورتها را مشاهده نمی کنیم و آن بخاطر درایور های HBA و یا سیستم عامل آنها می تواند باشد.

پورت مورد نظر را Enable می کنیم.

زمانی که پورت Enable می شود یک Ack با متن Online نشان می دهد.

پیکربندی اصلی Zone Admin می باشد که در آن می توانیم نحوه دسترسی Device ها را در آن تعریف کنیم.

در Tab با نام Alias ما می توانیم کلیه Device های متصل به سوییچ را مشاهده نماییم که در مثال ما شامل چهار عدد سرور با کارتهای Qlogic HBA می باشند و چهار عدد دیگر از این اتصالات بر روی سوییچ دوم وجود دارد. با تنظیم Alias بر روی کارتهای HBA می توانیم براحتی اتصالات و Zone ها را تشخیص دهیم.

پس ابتدا بر روی دکمه New Alias کلیک می کنیم.

ما به اسم و Alias اشاره خواهیم کرد تا بتوانیم بهتر کارتهای HBA را از هم تشخیص بدهیم. در مثال ما دستگاه IBM N3300 با دو کنترلر UP و Down می باشد و طبق شکل نامگذاری می کنیم.

ما این HBA را انتخاب کرده ایم و آن را Add Member می کنیم.

Alias با این Member مرتبط شده است.

و در این مرحله این کار را بر روی کلیه کارتهای HBA انجام می دهیم.

نام Alias Name را وارد کرده و سپس بر روی دکمه OK کلیک می کنیم.

مطابق شکل بالا HBA را Add Member می کنیم.

این کل کاری است که ما باید انجام دهیم.

زمانی که ما کلیه Alias ها را پیکربندی کردیم باید Area ها را ایجاد کنیم که این ناحیه ها می توانند اجازه ارتباط بین Alias ها را می دهد.

بر روی Tab با نام Zone کلیک کرده و Zone جدید را ایجاد می کنیم.

ما در این مثال به نام Zone اشاره کرده ایم و آن را ZONA_ESX01 نامگذاری کرده ایم و ترافیک میان کارت HBA سرور و استوریج را از خود عبور می دهد.

پس از این مرحله بر روی هر کدام از Alias های سرور و استوریج کلیک کرده و Add Member را کلیک می کنیم.

تنظیمات مربوط به Area ها را انجام می دهیم و در این محیط ترافیک و دسترسی بین سرور ESX و استوریج تعریف خواهد شد.

بنابراین ما یک Zone ایجاد می کنیم.

نام Area و سپس OK

مرحله اضافه نمودن Member ها

مراحل آماده می باشند.

زمانیکه کلیه Area ها نصب شدند یک Global Configuration ایجاد می کنیم و آن را ذخیره و فعال می کنیم و به این منظور بر روی Tab مربوط به Zone Config می رویم.

نام Global Configuration ما در اینجا CONFIG_SW10 می باشد.

بر روی Area هایی که ایجاد و به عنوان Member به این Configuration اضافه کرده ایم Add Member می کنیم.

کلیه تنظیمات را از طریق Save Config نگهداری می کنیم.

تایید Zone Configuration

تنظیمات پیش فرض که در آن دسترسی ها کلا باز هستند و آن Effective Zone Config می باشد.

کانفیگ تولید شده توسط خودتان را انتخاب و بر روی OK کلیک نمایید.

کانفیگ فعال سازی می شود.

شکل سوییچ بعد از اعمال تغییرات

اگر شما عضو گروه Port Admin باشید می توانید وضعیت پورتها را مشاهده کنید.

امیدواریم از این پستبهره لازم را برده باشید.

برای کسب اطلاعات بیشتر و یا ارائه مشاوره فنی با ما در ارتباط باشید.

آخرین دیدگاهها