صرفه جویی در فضا

با توجه به کاهش قابل ملاحظه ی تعداد سرورهای فیزیکی میزان فضای مورد نیاز برای هر سرور نیز در اتاق های سرور بهینه گردید. این در حالی است که ساختمان های سازمان ها اکثرا با کمبود فضا مواجه اند . به این وسیله فضای قابل توجهی ذخیره شد.

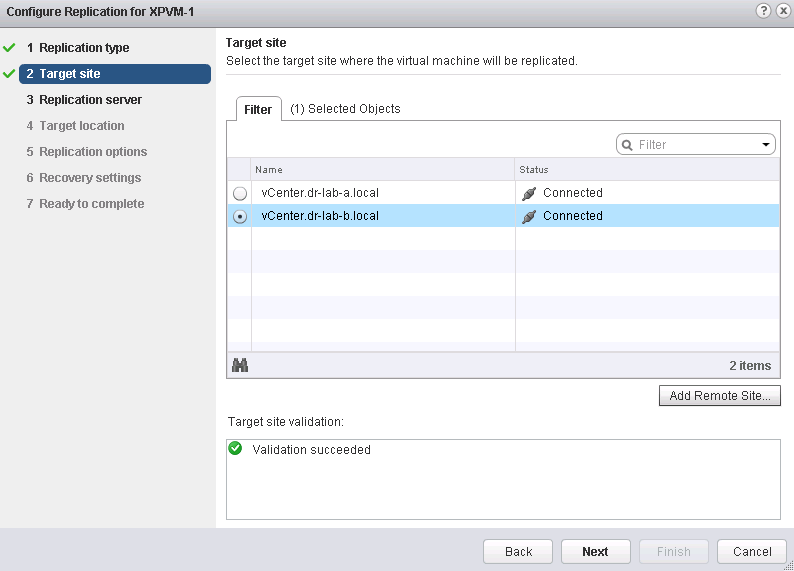

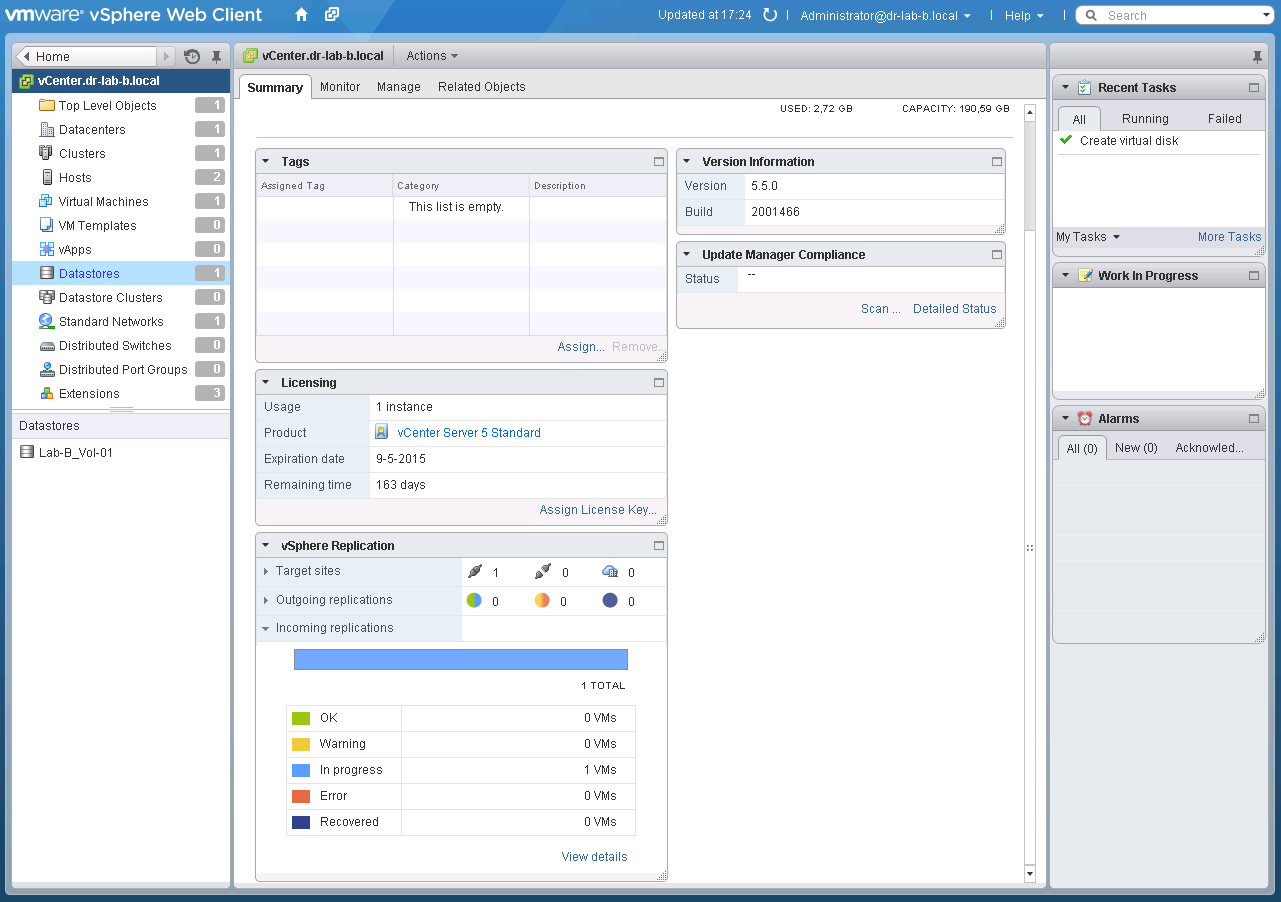

ایجاد افزونگی بدون نیاز به هزینه اضافی

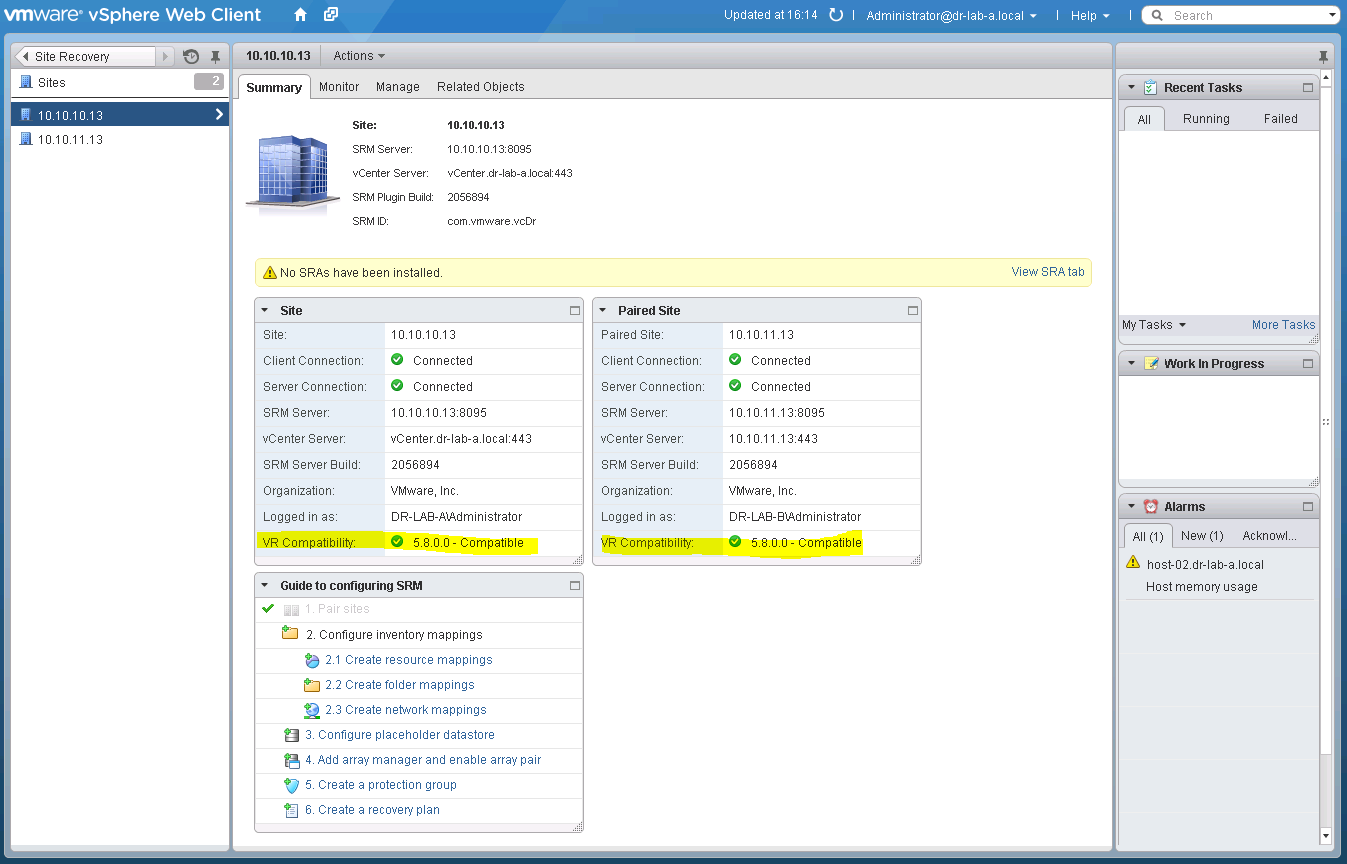

توسط فناوری مجازی سازی این امکان فراهم گردید که بدون نیاز به هزینه های اضافی برای خرید سرورهای فیزیکی جدید امکان افزونگی فراهم گردد. افزونگی سرویس ها و سرور ها نقش بسزایی در افزایش دسترس پذیری به عهده دارد و کمتر مرکز داده ای است که بدون افزونگی به کار خود ادامه دهد.

کاهش هزینه ها به واسطه کاهش تعداد سرور ها به ازای هر سرویس

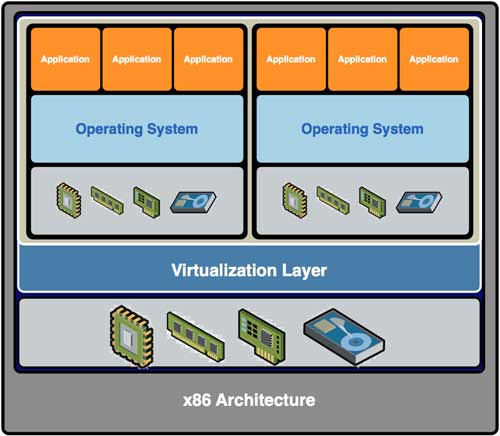

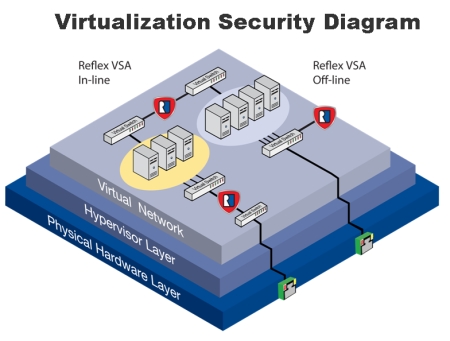

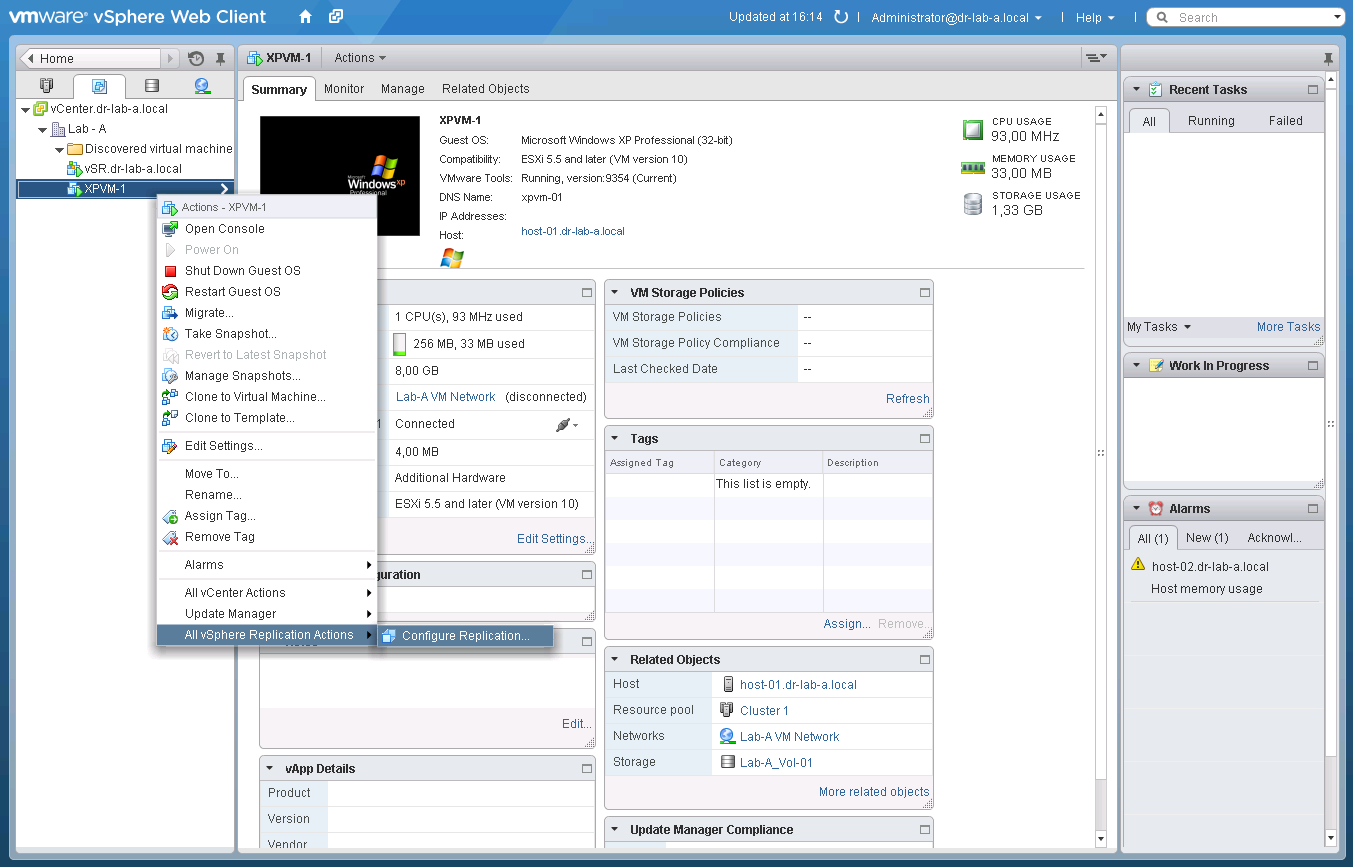

بدون مجازی سازی به ازای هر سرویس جدید می بایست یک سرور فیزیکی جدید خریداری و راه اندازی می شد اما توسط مجازی سازی سرورها این امکان فراهم گردید که سرویسهای جدید بر روی سرور مجازی مربوط به خود راه اندازی شود . این کار باعث افزایش امنیت و مجزا سازی سرویسها می گردد. به اینصورت که در حالتی که یک سرویس از کار بیافتد , عملکرد دیگر سرویسها تحت تاثیر قرار نمی گیرد . همچنین با توجه به سطح دسترسی های سرور , هر مدیر سرویسی تنها به سرور متعلق به خودش دسترسی دارد . در محیط ازمایشگاهی با استفاده از دو عدد سرور فیزیکی HP DL380 و یک SAN Storage بستر مجازی سازی فراهم گردید. روی هر کدام از این سرورها تعداد 3 ماشین مجازی ساخته شد. هر کدام از ماشین های مجازی وظیفه ارائه سرویس خاصی را بر عهده داشتند. سرویس هایی از قبیل AD،DNS، DHCP، WSUS، IISو SCCM 2012جزء این دسته بودند. در همین بین بر اساس اسناد شرکت مایکروسافت برای اجرای سرویس SCCM؛ این سرویس به تنهایی نیاز به دو عدد سرور دارد، یکی برای خود نرم افزار و دیگری برای پایگاه داده ان. اگر به طور میانگین محاسبه کنیم در حدود 2 عدد سرور فقط برای این سرویس ها صرفه جویی شده که نسبت به تعداد سرورها 50 درصد می باشد.

کنترل منابع سخت افزاری به صورت متمرکز و پویا

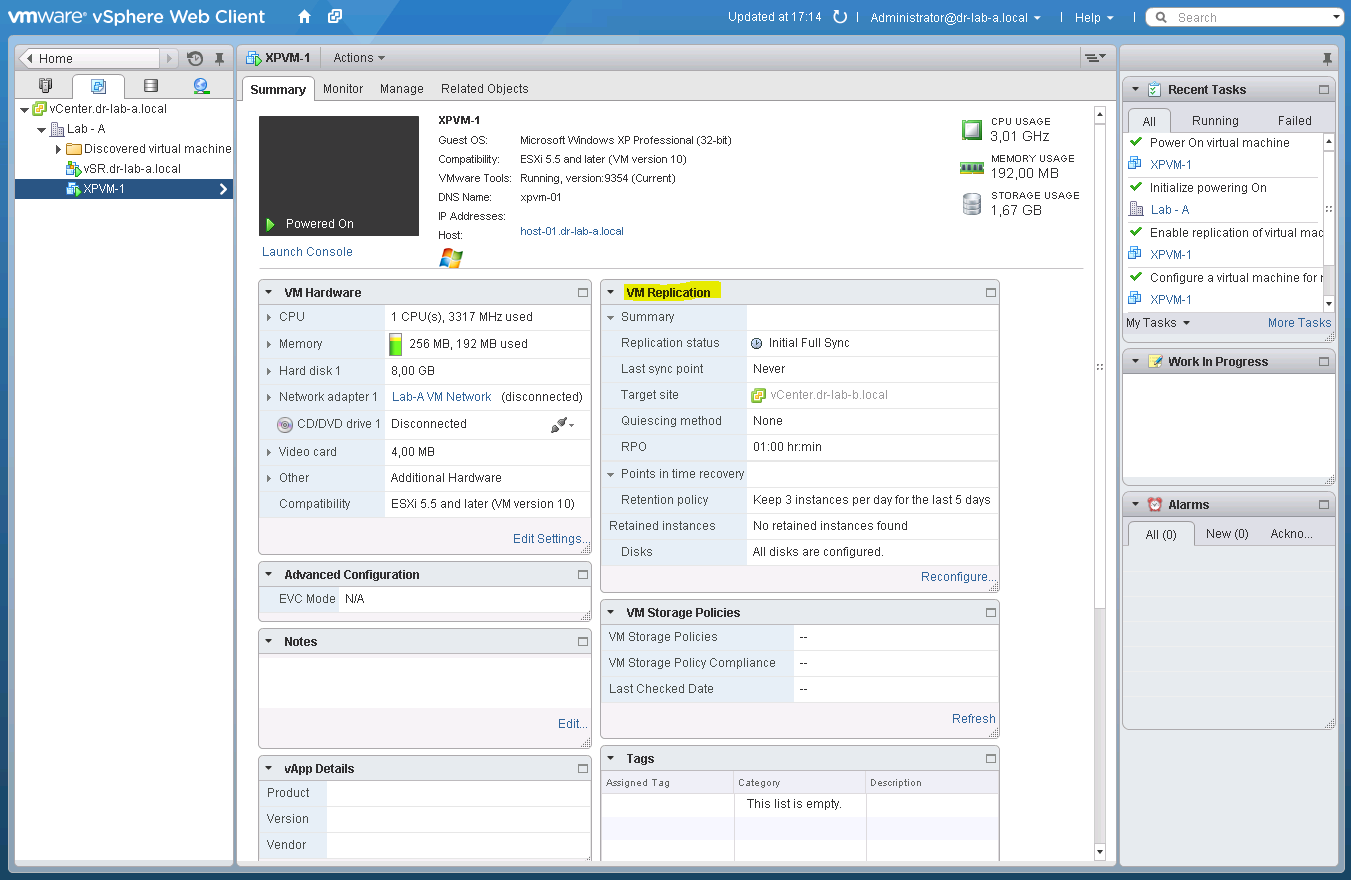

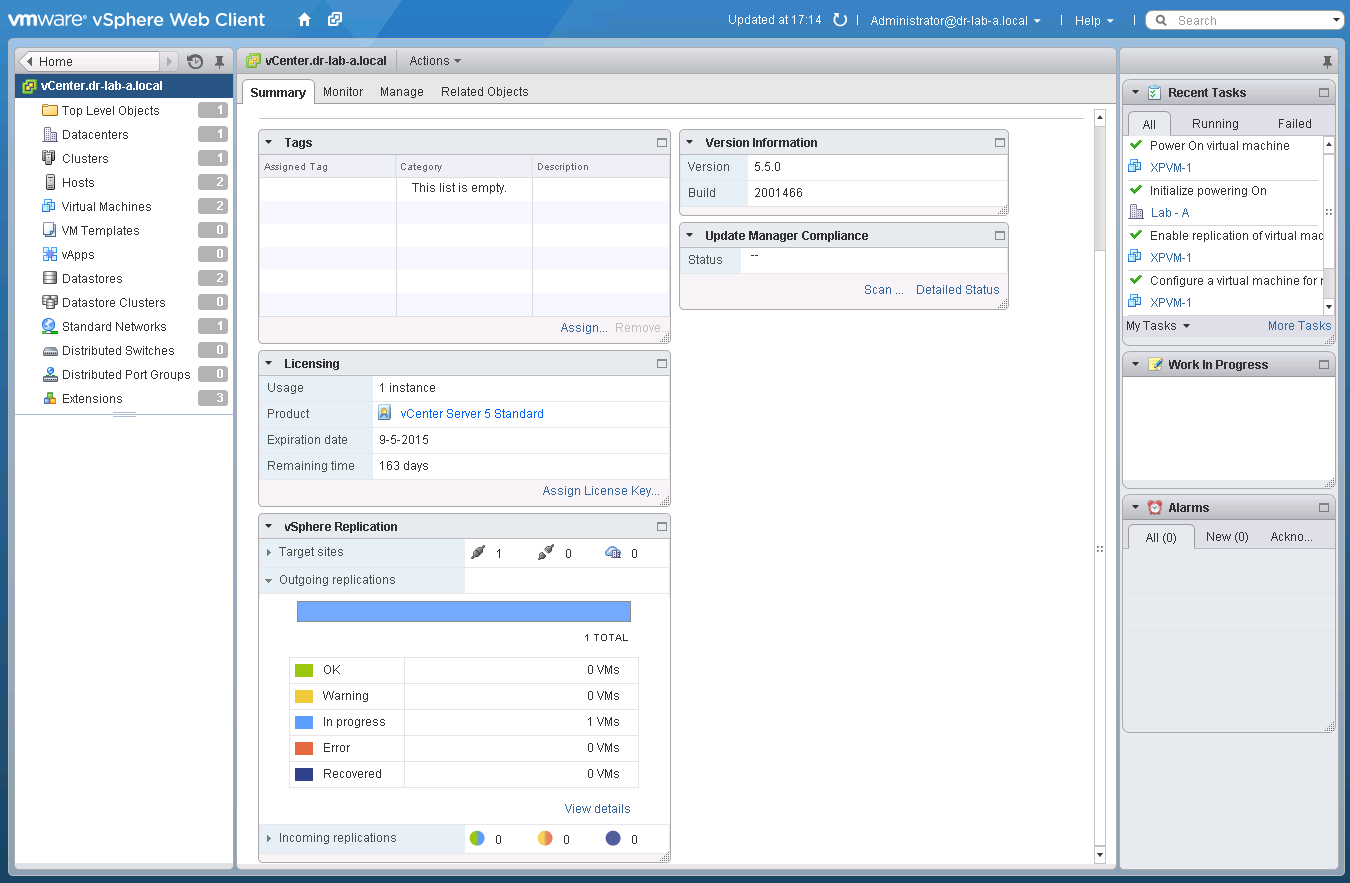

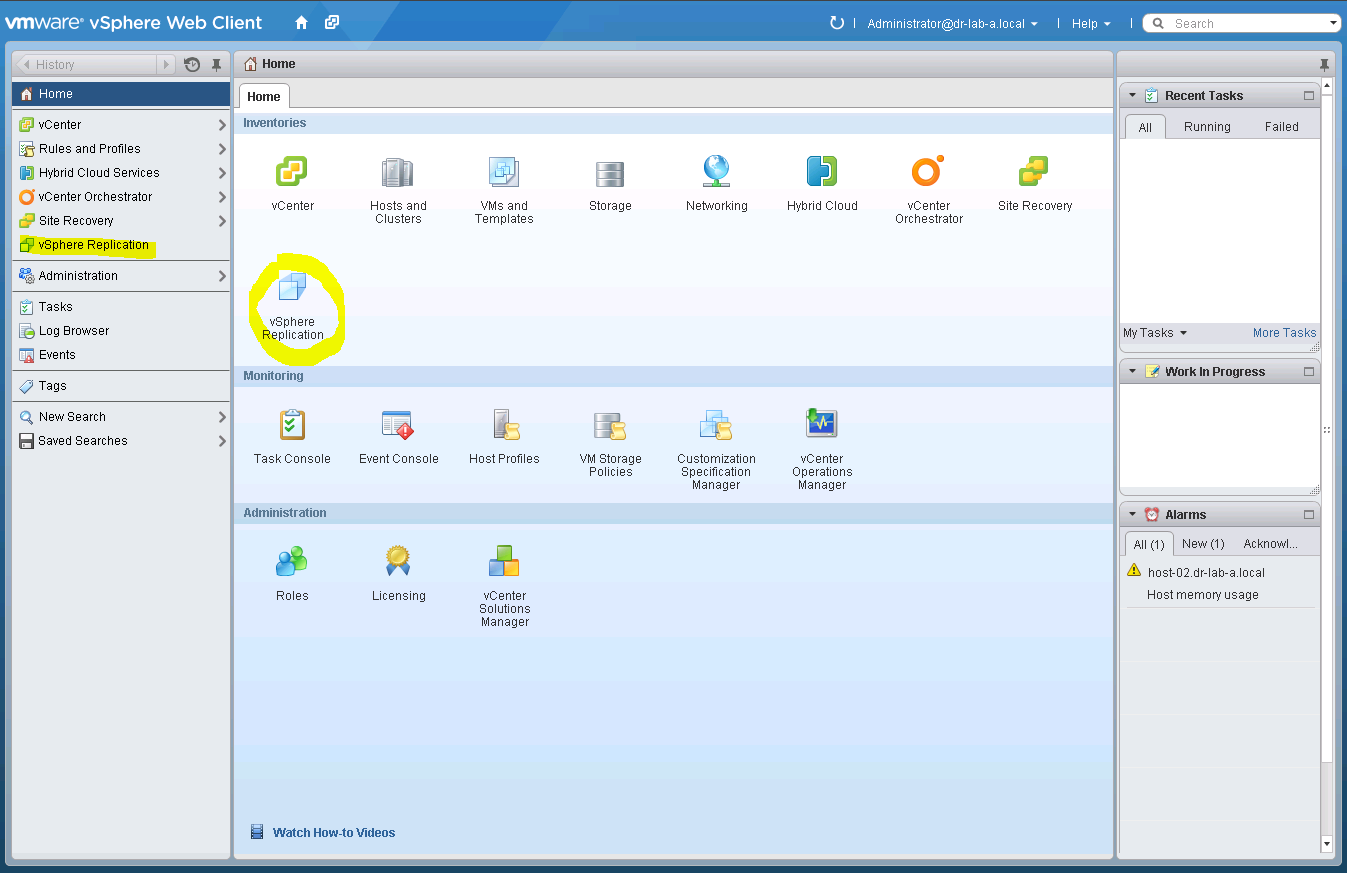

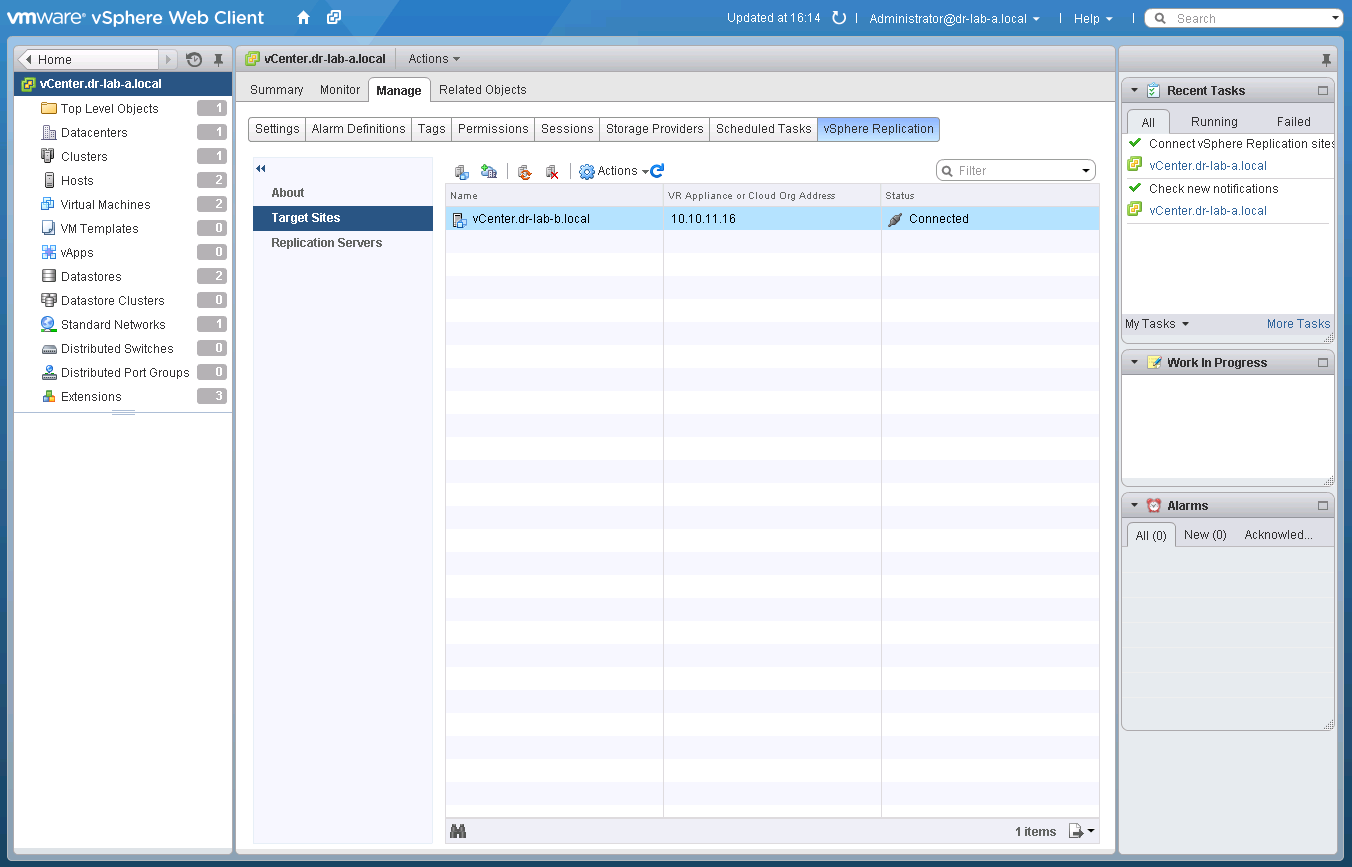

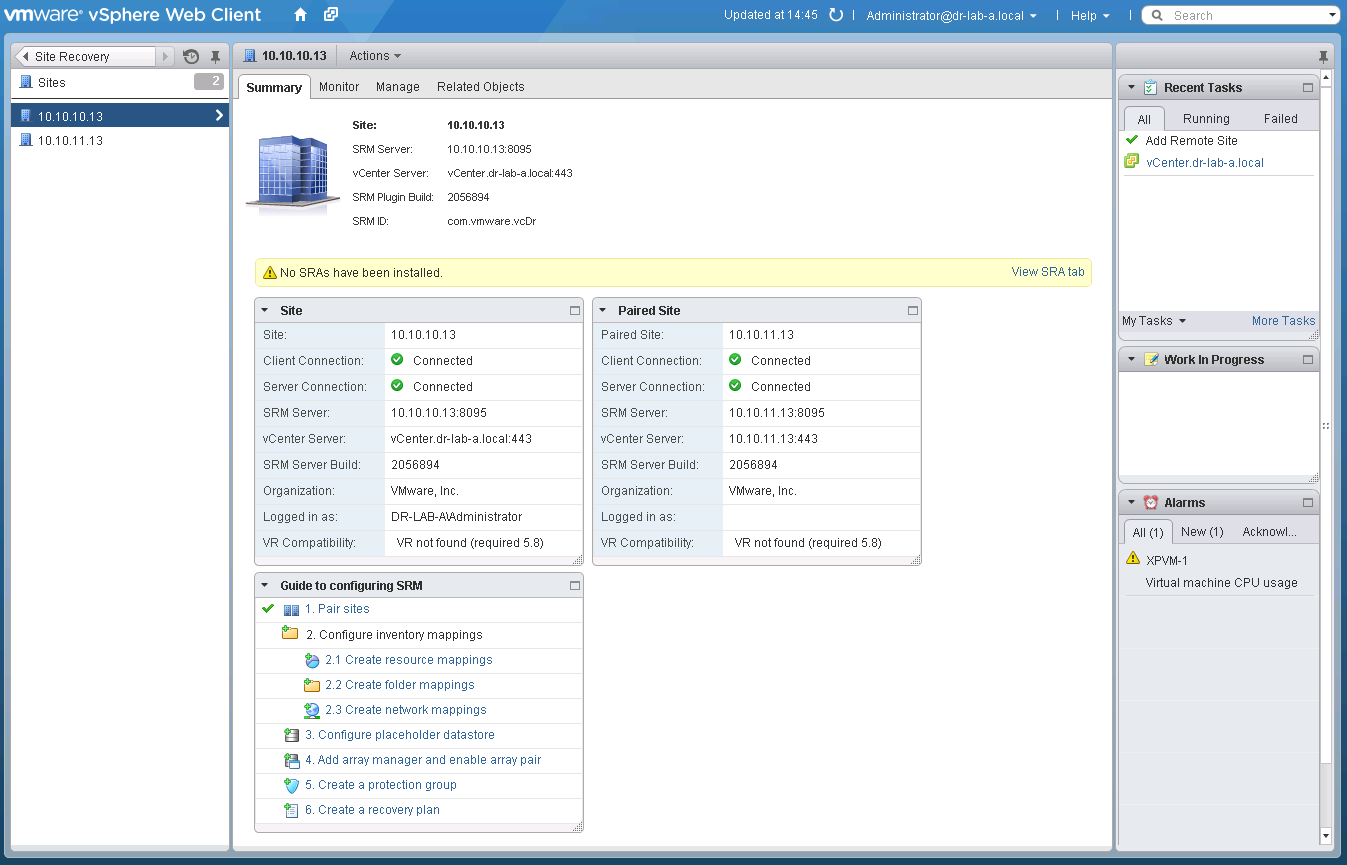

توسط مجازی سازی تمام سرورهای مجازی و همچنین میزبان های فیزیکی توسط یک واسط کاربری و به صورت متمرکز قابل مدیریت هستند. همچنین این امکان فراهم می گردد که تجهیزات جدیدی به سرورهای مجازی به صورت پویا اضافه گردد. اکثر تغییراتی که بر روی سرورهای مجازی انجام می گیرد در حالی است که نیاز به خاموش کردن این سرورها نیست و دسترس پذیری سرویسها را تحت تاثیر قرار نمی دهد. در تصویر محیط مدیریت مجازی و میزبان های انها را مشاهده می کنید.

افزایش کارایی و بهره وری منابع سخت افزاری سرورها

یکی از اصلی ترین دلایل استفاده از فناوری مجازی سازی بالا بردن بهره وری منابع پردازشی سرورهاست. هرچه تعداد سرورهای مجازی واقع بر روی میزبان بیشتر باشد میزان بیشتری از منابع سرور استفاده می شود. البته باید به نکانی در فصول قبل به ان اشاره کردیم نیز توجه داشت.

کاهش مصرف انرژی و هزینه برق

در شرایطی که هر ساله با افزایش هزینه ی مصرف برق مواجه هستیم, سازمان ها, ادارات و مراکز خذماتی و پردازشی سیاست هایشان را بر اساس کاهش هزینه ها بنا کرده اند. از طرفی سرورها یکی از تجهیزاتی است که به صورت شبانه روزی در حال مصرف برق هستند و سالانه هزینه های زیادی را به سازمانها و ادارات تحمیل می کنند. مجازی سازی با کاهش تعداد سرور مورد نیاز نقش بسزایی در کاهش هزینه های مصرف برق دارد.

کاهش گرمای تولید شده در اتاق سرور

سرورها و تجهیزات پردازشی مثل سرور میزان قابل توجهی گرما تولید می کنند. از این جهت این تجهیزات به صورت ایزوله در اتاق های سرور و مراکز داده و در فضای سرد و خنک قرار داده می شوند تا این گرما توسط تجهیزات تهویه و تبرید سر د شود. تاثیر مجازی سازی سرورها بر روی کاهش تعداد سرورها باعث کاهش میزان تولید گرما می شود و در نتیجه نیاز به تجهیزات جدید سرد کننده در اتاق های سرور و مراکز داده کاهش می یابد.

امکان ایجاد محیط های ازمایشی به سهولت

بعضی از سازمانها و ادارات از نظر تکنولوژی اطلاعات در سطحی قرار دارند که همیشه همگام با فناوری های روز پیش می روند. بنابراین نیاز است که سرویسهایشان به روز یا تجدید شود. از این رو محیط های تست و ازمایش لازمه این چنین سازمانها و اداراتی است

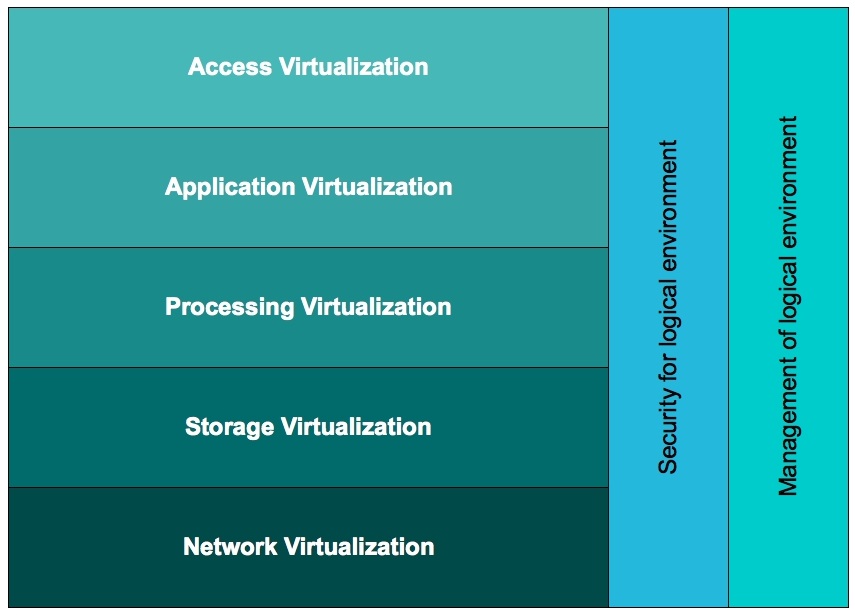

ایجاد زیر ساخت پردازشهای سرویسی و ابری (Cloudcomputing )

نسل جدید از پردازش که به نام پردازش ابری شناخته می شود به عنوان اینده ی فناوری اطلاعات شناخته می شود. در این نوع پردازش تمامی نرم افزارها، کاربردها و سرویس ها به عنوان یک سرویس شناخته می شوند. زیرساخت یک چنین پردازشی مجازی سازی است.

تسهیل و تسریع در تغییر و یا ایجاد سرور جهت پیاده سازی سرویس

بدون مجازی سازی و با فرض اینکه سرور فیزیکی در محیط عملیاتی موجود باشد, زمان لازم برای نصب در رک, راه اندازی, نصب سیستم عامل و تنظیمات اولیه لازم روی سیستم عامل چیزی حدود 2 تا 3 ساعت زمان می برد. این زمان در بهترین حالت در نظر گرفته شده است که اگر سرور فیزیکی موجود نباشد این زمان گاه به چند ماه نیز می رسد. در حالی که راه اندازی و نصب سیستم عامل و تنظیمات اولیه روی سرور مجازی در حدود 30 دقیقه تا 1 ساعت طول می کشد . همچنین امکان استفاده از Templateها در واسط VMwareموجب تسریع این فرایند می کند.

آخرین دیدگاهها